Поддержка цифровой трансформации с помощью устаревших компонентов

Цифровая трансформация (DX) обещает повышение конкурентоспособности, оптимизацию процессов и прибыльность за счет больших данных, а также улучшение отношений с сотрудниками и клиентами. Сбор данных имеет важное значение в среде, ориентированной на данные 21 века, и требует гибких взаимосвязанных компонентов. Компаниям потребуются люди со специальными навыками, чтобы реализовать и оптимизировать все это. Помимо этого, каждой фирме придется работать со своими уникальными планами DX и существующей ИТ-средой.

Устаревшие компоненты могут ограничить усилия DX

Усилия по DX обычно делятся на три этапа:оцифровка (переход от аналоговых к цифровым данным), цифровизация (обработка и анализ цифровых данных) и цифровая трансформация (построение на цифровизации для оптимизации бизнеса).

На первом этапе, оцифровке, может повлиять зависимость от унаследованных компонентов, особенно в средах промышленных систем управления (ICS). Необходимость оцифровывать информацию для продвижения усилий по DX может создать множество проблем между ИТ-активами и активами операционных технологий (OT). Например:

- Организации могут не найти специалистов, обладающих опытом обслуживания или изменения устаревших компонентов системы.

- Интеграция с облачными сервисами и другими системами может быть затруднена из-за устаревших компонентов, которые не поддерживают новейшие коммуникационные технологии, такие как Transport Layer Security (TLS) версии 1.3 или Simple Message Block (SMB) версии 3.

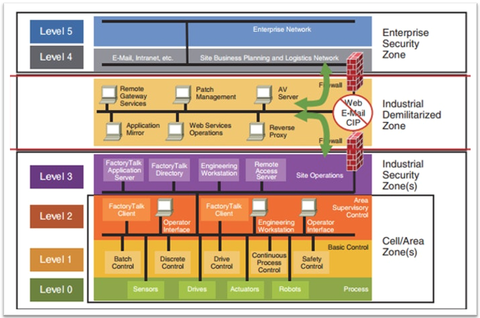

- Развертывание интеллектуальных устройств, также называемых Интернетом вещей (IOT) или промышленным Интернетом вещей (IIOT), может быть ограничено устаревшей сегментацией сети (например, моделью Purdue Computer Integrated Manufacturing, показанной на рис. 1), чтобы изолировать Компоненты АСУ ТП из корпоративной среды и Интернета для снижения рисков, связанных с вирусами и злоумышленниками.

Реальность DX с устаревшими системами

Почему не все обновляют все свои устройства, чтобы воспользоваться преимуществами DX? Много причин. Трудно найти практическое руководство по планированию и принятию DX-решений. Также может не хватать финансовых ресурсов и персонала для поддержки модернизированных компонентов. В средах АСУ ТП сложно проверить безопасность модернизированных устройств, поэтому еще одним препятствием является уровень доверия людей к устаревшим компонентам.

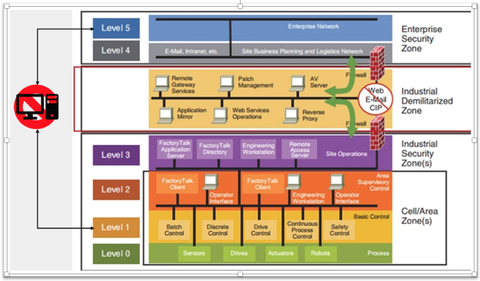

Попытка соответствовать приоритетам компании в области DX с использованием устаревших компонентов может привести к гибридным реализациям, которые влияют на безопасность, доступность и кибербезопасность. Например, создание мостовой или многосетевой системы, которая соединяет унаследованные компоненты с инфраструктурами сбора данных или облачными службами, может решить проблемы с подключением и совместным использованием данных (см. Рисунок 2). Однако это может свести на нет меры защиты, установленные с помощью сетевой изоляции и контроля обмена данными для защиты унаследованных компонентов.

Подключение устаревших компонентов для поддержки сбора данных DX без ущерба для эксплуатационных возможностей или безопасности требует тщательного планирования. В некоторых случаях может работать гибридный подход, когда устройства отправляют данные в локальные системы, которые находятся на уровнях 2 и 3 модели Purdue, например, в архиватор данных или пограничную систему.

Это может обеспечить доступ к утвержденным потокам данных без прямого подключения к чувствительным компонентам или сетям OT. В целом, найти самый безопасный метод для достижения целей DX при одновременной защите людей, процессов и технологий непросто и требует совместных усилий сотрудников ИТ и ОТ.

Вопросы кибербезопасности для DX

Изменения в среде должны учитывать как кибербезопасность, так и цели DX, чтобы минимизировать организационные риски. NIST SP 800-37 Ред. 2, Структура управления рисками для информационных систем и организаций:подход к безопасности и конфиденциальности на основе жизненного цикла системы, содержит руководство по разработке подхода к управлению рисками для организаций. Ключевой аспект - наличие программы кибербезопасности. Я часто слышу заблуждение, что кибербезопасность - это проблема ИТ или что это проблема технологий. Хотя мы хотели бы, чтобы это было правдой, реальность такова, что кибербезопасность охватывает всю организацию. Структура NIST для улучшения кибербезопасности критической инфраструктуры и NISTIR 8183 Rev. 1, Производственный профиль Cybersecurity Framework версии 1.1, являются руководствами, которые могут помочь организациям подходить к проблемам или определять и внедрять программу кибербезопасности систематическим и последовательным образом. Имея программу кибербезопасности и управления рисками, организации могут оценивать изменения в среде, чтобы убедиться, что они достигают своих целей DX, а также сводят к минимуму риски кибербезопасности. Несмотря на то, что риск будет всегда, важно, чтобы организации находили баланс, который минимизирует риски, а также выполняет организационные, нормативные требования и требования кибербезопасности.

Как упоминалось ранее, унаследованные компоненты могут усложнить реализацию DX и кибербезопасности. По возможности настоятельно рекомендуется тщательное планирование и тестирование. Основываясь на NISTIR 8183, NIST также опубликовал Руководство по реализации примеров низкого уровня воздействия производственного профиля Cybersecurity Framework, чтобы обеспечить более количественный подход к определению влияния на производительность сред АСУ ТП при внедрении общих средств управления кибербезопасностью на основе руководящих указаний и рекомендаций в NIST SP 800- 82 Ред. 2, Руководство по безопасности промышленных систем управления (ICS)

Национальная сеть MEP ™ может помочь вам в планировании и реализации DX

Для достижения целей DX необходимо больше соединений, поддерживающих быстрый и точный сбор данных, и подход каждой компании будет зависеть от типов унаследованных компонентов в среде. Хотя обновление унаследованных компонентов было бы идеальным вариантом, реальность такова, что многим компаниям необходимо поддерживать DX с помощью своих существующих технологий. При планировании организациям следует тщательно сбалансировать способы интеграции со своими существующими процессами и устройствами, а также защитить своих сотрудников, данные и устройства.

Внедрение DX может быть сложной задачей, но с ней можно справиться при тщательном планировании, сотрудничестве между ИТ и ИТ-персоналом компании и использовании ценных ресурсов, таких как публикации NIST и национальная сеть MEP.

Национальная сеть MEP может помочь компаниям найти правильный баланс посредством стратегического планирования и предложить рекомендации по инвестициям в DX. Свяжитесь с центром MEP вашего штата для получения дополнительной информации об услугах, предлагаемых по всей стране и в Пуэрто-Рико.

Промышленные технологии

- Оптимизация цифровой трансформации в производстве товаров народного потребления

- Изучение цифровой трансформации с Fiix и IDC

- Платформы цифровых сетей:трансформация - это путь

- Трансформация цепочки поставок с помощью человеческого вмешательства

- План успешной цифровой трансформации

- Что такое цифровая трансформация в производстве?

- 7 драйверов цифровой трансформации

- Проблемы цифровой трансформации в производстве

- Проблемы, с которыми сталкиваются OEM-производители нефтегазовой отрасли при цифровой трансформации, и как по…

- Цифровая трансформация производства:новогоднее решение