Собираете ли вы их или покупаете - безопасность устройств Интернета вещей беспокоит нас всех

Интернет вещей (IoT) предлагает множество развлечений для малых и средних производителей (SMM), которые могут захотеть интегрировать IoT в свои объекты и операции или которые стремятся выйти на рынок IoT с инновационными продуктами. Спектр доступных продуктов IoT широк и постоянно растет. Приступая к освоению IoT, полезно быть готовым к потенциальным ловушкам кибербезопасности, будь то в форме последствий для управления организационными рисками при внедрении IoT в среду или соображений по дизайну продукта и поддержке при выходе на рынок в качестве поставщика продукта. Программа NIST Cybersecurity for the Internet of Things работает над предоставлением информации, необходимой SMM для навигации в этих потенциально неспокойных водах.

Интернет вещей и управление рисками

Прежде чем устанавливать умные термостаты, чтобы вашим сотрудникам было комфортно, добавляйте умные кофейники в комнаты отдыха, чтобы они оставались кофеином, или внедряете новейшую и лучшую технологию промышленной системы управления (ICS) в своей производственной среде, важно осознавать потенциальные последствия. У вас может быть надежная программа информационной безопасности для вашей традиционной ИТ, но эти инструменты, процессы и процедуры, вероятно, потребуют адаптации при внедрении Интернета вещей. Вот некоторые из отличий Интернета вещей:

- Взаимодействие с физическим миром. Устройства IoT оснащены либо датчиками, которые собирают информацию из окружающей среды, либо исполнительными механизмами, которые заставляют объекты «реального мира» перемещаться или изменяться. Зондирование может генерировать много потенциально конфиденциальных данных, поэтому важно знать, что собирается и куда направляется. Взломанный исполнительный механизм может позволить злоумышленнику вызвать серьезное нарушение работы - подумайте, что может случиться, если вы не знаете, кто управляет вашими умными замками.

- Бросить вызов традиционным методам управления ИТ. Устройства Интернета вещей часто представляют собой «черные ящики», которые скрывают их внутреннюю деятельность и не могут быть оснащены агентами или опрашиваются так же, как серверы, настольные компьютеры или брандмауэры. В результате обычные методы управления ИТ могут оказаться неэффективными при использовании Интернета вещей. Эти проблемы управления могут быстро умножиться, если вы развертываете устройства Интернета вещей «в большом масштабе».

- Отсутствие общих функций кибербезопасности и конфиденциальности. Устройствам IoT часто не хватает поддержки ведения журналов и мониторинга, поддержки обновления устройств для устранения вновь выявленных уязвимостей или криптографических возможностей, необходимых для защиты конфиденциальной информации, которую они генерируют или обрабатывают. Нельзя предположить, что эти устройства обладают теми же возможностями кибербезопасности, что и ИТ-устройства в одной сети.

SMM, внедряющие IoT в свою среду, должны быть готовы к решению этих проблем. Если вы выходите на рынок Интернета вещей в качестве поставщика, понимание этих проблем может дать возможность разработать продукт, который обеспечит лучшее обслуживание клиентов.

Управление рисками безопасности Интернета вещей

При внедрении технологии IoT в вашей организации SMM должны планировать решение этих проблем, ориентируясь на три цели:

- Защита устройств Интернета вещей для обеспечения того, чтобы продукт полностью контролировался владельцем и не использовался сторонними субъектами для получения доступа к сети SMM или участия в ботнете.

- Защита данных, чтобы данные, генерируемые устройствами IoT, не подвергались разбору и не изменялись при хранении на устройствах, передаче по сети или передаче в облачную службу, используемую для обеспечения некоторых аспектов возможностей продукта.

- Защита частной жизни людей, предупреждение о возможности сбора или создания конфиденциальной информации продуктами IoT, а также осведомленность о том, куда эти данные могут перемещаться.

Эти цели сформулированы в NISTIR 8228, Рекомендации по управлению рисками кибербезопасности и конфиденциальности Интернета вещей (IoT) , и этого может быть трудно достичь с помощью доступных в настоящее время продуктов IoT. Для организаций, которые применяют NIST Cybersecurity Framework (CSF) или определяют свои требования к безопасности с помощью элементов управления NIST SP 800-53, NISTIR 8228 определяет ряд проблем, с которыми IoT-устройства создают для достижения целей, предусмотренных CSF и SP 800-53. Например, управление SI-2 «Устранение недостатков» из SP 800‑53 не может быть выполнено устройствами IoT, у которых отсутствует возможность безопасного обновления программного обеспечения / прошивки. Точно так же многие устройства IoT не могут быть проанализированы способом, необходимым для соответствия подкатегории CSF DE.CM-8:выполняемое сканирование уязвимостей.

При выборе трех указанных выше целей следует учитывать выбор продуктов IoT, а также то, как ими управлять, поскольку возможности безопасности устройств IoT способствуют достижению общих требований безопасности систем, в которые они интегрированы.

Повышение уровня безопасности ваших продуктов Интернета вещей

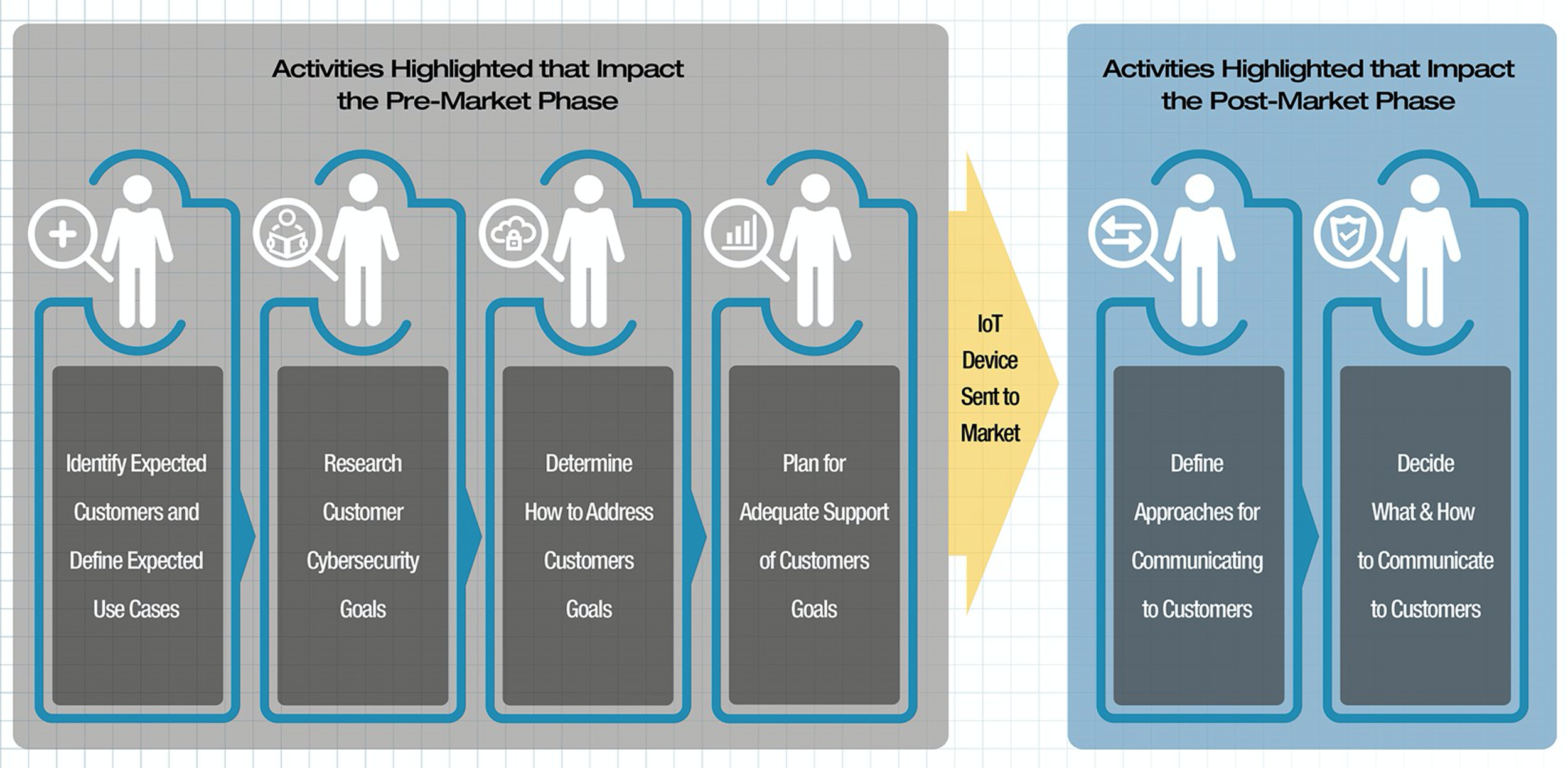

Если вы решаетесь создавать продукты IoT, осведомленность о проблемах кибербезопасности может помочь вам в подходе к разработке и поддержке вашего продукта. Три описанные выше цели также применимы при разработке продукта IoT. Продуманный подход к разработке с учетом этих целей приведет к созданию более управляемого и безопасного продукта. Этот подход включает этапы проектирования и разработки продукта, а также этап поддержки после его вывода на рынок, как показано на этом рисунке из NISTIR 8259, Основные мероприятия по кибербезопасности для производителей устройств Интернета вещей .

Основные базовые показатели описывают возможности устройства и вспомогательные действия для широкого спектра потребностей:

Возможности технической кибербезопасности

| Идентификация устройства | Устройство Интернета вещей можно однозначно идентифицировать логически и физически. |

| Конфигурация устройства | Конфигурация программного обеспечения IoT-устройства может быть изменена, и такие изменения могут быть выполнены только уполномоченными лицами. |

| Защита данных | Устройство IoT может защитить данные, которые оно хранит и передает, от несанкционированного доступа и модификации. |

| Логический доступ к интерфейсам | Устройство IoT может ограничивать логический доступ к своим локальным и сетевым интерфейсам, а также к протоколам и службам, используемым этими интерфейсами, только авторизованными объектами. |

| Обновление программного обеспечения | Программное обеспечение устройства IoT может обновляться уполномоченными лицами только с использованием безопасного и настраиваемого механизма. |

| Осведомленность о состоянии кибербезопасности | Устройство IoT может сообщать о своем состоянии кибербезопасности и делать эту информацию доступной только для авторизованных лиц. |

Возможности нетехнической поддержки

| Документация | Возможность производителя и / или поддерживающей организации создавать, собирать и хранить информацию, имеющую отношение к кибербезопасности устройства IoT, на протяжении всей разработки устройства и его последующего жизненного цикла. |

| Прием информации и запросов | Возможность производителя и / или поддерживающей организации получать от клиента информацию и запросы, связанные с кибербезопасностью устройства IoT. |

| Распространение информации | Возможность производителя и / или поддерживающей организации транслировать и распространять информацию, относящуюся к кибербезопасности устройства IoT. |

| Образование и осведомленность | Возможность производителя и / или поддерживающей организации повышать осведомленность и информировать клиентов о таких элементах, как информация, связанная с кибербезопасностью, соображения и особенности устройства IoT. |

Мероприятия по планированию в сочетании с применением технических и нетехнических базовых показателей помогут SMM разрабатывать продукты, которые являются более безопасными и лучше поддерживаются, помогая вашим клиентам воспользоваться преимуществами ваших инноваций IoT, ограничивая влияние на их проблемы управления рисками.

Информация, которая может помочь

Программа NIST «Кибербезопасность для Интернета вещей» активно взаимодействует с сообществом в течение последних нескольких лет и разработала обширный сборник руководств по проблемам кибербезопасности Интернета вещей. Независимо от того, являетесь ли вы SMM, стремящимся улучшить операции с помощью интеграции IoT или выйти на рынок с новыми продуктами, существует множество ресурсов и публикаций, которые помогут вам в ваших усилиях.

Отдел кибербезопасности для Интернета вещей NIST приветствует производителя iotsec [at] nist.gov (отзыв) о наших текущих общедоступных проектах.

Промышленные технологии

- Обзор предлагает мрачное представление о развертывании безопасности Интернета вещей

- Уязвимости приложений делают устройства IoT открытыми для атак

- Введение во взлом встроенного оборудования устройств Интернета вещей

- Защита промышленного Интернета вещей:возрастающая проблема безопасности - Часть 1

- Что означает появление 5G для безопасности Интернета вещей

- Почему «нулевое доверие» - лучший способ повысить безопасность устройств Интернета вещей

- Что такое безопасность Интернета вещей?

- 5 основных проблем IoT при разработке устройства

- Безопасность промышленного Интернета вещей:проблемы и решения

- Что такое пограничное устройство и почему оно необходимо для IoT?