Интернет вещей

По мере того как промышленные организации подключают больше устройств, обеспечивают больший удаленный доступ и создают новые приложения, подход с воздушным зазором для защиты промышленных сетей от киберугроз становится недостаточным. По мере того, как отрасли становятся все более цифровыми, киберата

Если бы беспроводная сеть была в кафетерии средней школы, крутые ребята сидели бы вместе за столиками под названием Wi-Fi 6 или 5G. Последнее поколение беспроводных технологий предлагает гораздо более быструю скорость загрузки и выгрузки. Это сокращает задержку. Короче говоря, это выходит далеко за

Обсуждения IoT перешли от подсчета количества подключенных устройств к вариантам использования и созданию ценности для каждой отрасли. Организации в сфере транспорта, государственного сектора, энергетики и обрабатывающей промышленности стремятся преобразовать периферийные данные Интернета вещей в зн

На кухне вы стремитесь использовать ингредиенты самого высокого качества. Но обычно вы не подаете один или два ингредиента на тарелке. Вместо этого вы строите план того, что подавать и как сочетать ингредиенты для достижения желаемых результатов. Если вы не кулинарный гений, вы, вероятно, захотите п

Подпишитесь на блог Cisco Optics по электронной почте Автор:Кошик Миттра, менеджер по продукту, группа модулей приемопередатчиков Чтобы поддержать рост поставщиков услуг и приложений IoT (Интернет вещей) и приспособиться к резкому увеличению пропускной способности сети, которое будет сопрово

Это захватывающее время для организаций, которые переходят на Индустрию 4.0. За последние несколько десятилетий промышленные системы управления (ICS) сделали возможным современную промышленную автоматизацию. Сегодня технологии промышленного Интернета вещей (IIoT) открывают новые возможности для повы

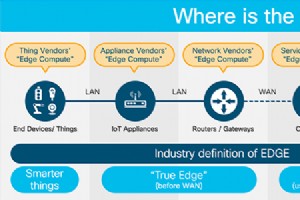

Периферийные вычисления стали горячим «новым» термином в ИТ-индустрии. СМИ, поставщики (включая Cisco!) И аналитики в одинаковой степени рекламируют ценность периферийных вычислений, особенно для реализаций Интернета вещей (IoT). Хотя большинство согласны с тем, что обработка вычислительных функций

Одна из основных тем конференции RSA в этом году - конвергенция кибербезопасности IT-OT. Но о чем мы говорим? Промышленный Интернет вещей (IIoT) окружает нас повсюду:в водопроводных, газовых и электрических распределительных сетях, на действующих электростанциях и критически важной инфраструктуре, н

Я люблю готовить. И если вам это тоже нравится, вы знаете, что совместное использование кухни может вызвать ряд проблем. Чем больше поваров на кухне, тем больше споров может возникнуть. Но если один человек работает над закуской, другой - над основным блюдом, а третий - над десертом, результат часто

Когда промышленные организации подключают свою операционную среду к сети в рамках своих инициатив в области Интернета вещей, их технологический ландшафт растет. Однако, как и в случае с головоломкой, организации часто обнаруживают, что в них отсутствует часть, которая мешает кому-либо увидеть полную

Исследователи кибербезопасности из JSOF только что опубликовали набор из 19 уязвимостей, получивших название Ripple20, которые влияют на стек TCP / IP, разработанный Treck. Этот программный стек интегрирован в миллионы систем, используемых на рынках здравоохранения, транспорта, производства, телеком

Строго говоря, угрозы безопасности производителей - явление не новое. В течение нескольких лет фабрики становились жертвами нарушений безопасности - от кратковременных сбоев производства до значительных последствий для бизнеса. Известные инциденты в 2017 году стоили производителям более 10 миллиардо

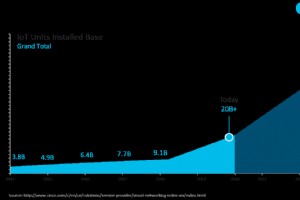

Интернет вещей (IoT) ставит перед сетевыми инженерами ряд проблем. В моем предыдущем посте я объяснил, как Cisco помогает решить самую серьезную проблему Интернета вещей:безопасность. В этом посте мы рассмотрим следующую проблему:масштабируемость. Как показано на рисунке ниже, в ближайшие нескольк

Нетрудно представить, какой ущерб может нанести физическое нападение на нефтегазовую операцию. Но мало кто задумывается о том, какой ущерб может быть нанесен с помощью одних лишь кибератак. Будь то вредоносное ПО, захватывающее системы управления, или программа-вымогатель, закрывающая доступ к данны

Это захватывающее время для работы в сфере безопасности промышленного Интернета вещей. Недавно я присоединился к бизнес-подразделению Cisco по обеспечению безопасности Интернета вещей в качестве менеджера по продукту Cyber Vision, и мне очень понравилось наблюдать за развитием отрасли за последние

Кажется, что каждый день приносит в IoT что-то новое. Наши клиенты пытаются понять, как новые продукты и новые технологии могут помочь их бизнесу и преодолеть сложности Интернета вещей. Они часто говорят мне, что существует так много информации, что трудно понять, на что и на кого обращать внимание…

Промышленный Интернет вещей может трансформировать бизнес-процессы в производственной, нефтегазовой, коммунальной и других сферах. Однако организациям сначала необходимо решить многочисленные проблемы, одна из которых - преодоление разрыва между ИТ и операционными технологиями (OT). Привлечение нужн

Мир Интернета вещей продолжает расти, поскольку более 70 000 наших клиентов выводят свои развертывания на новый уровень. Посещаете ли вы Cisco Live в Барселоне 27 th января - 30 th , вы захотите настроиться. Cisco будет делать много объявлений и обращать внимание на эти три тенденции Интернета в

Общеизвестно, что риски для промышленного Интернета вещей (IIoT) и критически важной инфраструктуры возрастают. В качестве примера, наша группа по исследованию угроз Talos теперь регулярно обнаруживает больше уязвимостей, связанных с IoT, чем традиционные «IT» уязвимости. На этой неделе, готовясь к

Портфель Cisco IoT продвигает промышленное подключение к Интернету вещей на периферию, используя гибкие, безопасные, масштабируемые, и отмеченные наградами сети на основе намерений. . Для нас большая честь быть названными «Инновация года в области промышленного Интернета вещей» на церемонии нагр

Интернет вещей

Ручки подающего устройства Edge Technologies FMB Turbo 3-38 Длинные прутки

Преимущества использования регулируемых ножек на машинах

Перспективность ваших подключений к Интернету вещей:стратегии и лучшие практики

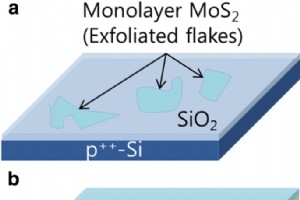

Влияние ультрафиолетовой обработки озоном на монослои MoS2:сравнение тонких поликристаллических пленок, осаж…