Как защитить свой продукт IoT от хакеров

Безопасность Интернета вещей - дело сложное и рискованное. Нарушение безопасности может поставить под угрозу жизнь людей, потому что хакеры могут получить контроль над объектами реального мира. Что еще хуже, продукты Интернета вещей дают хакерам новую точку атаки:физическое устройство. Как обеспечить защиту своего IoT-продукта на всех уровнях стека?

Представьте себе это. Вы пьете свой воскресный утренний кофе, когда видите в новостях, что хакеры взяли под контроль подключенное устройство. Когда репортер рассказывает историю и перечисляет ущерб, вы понимаете, что речь идет о вашем продукт! Хакеры использовали брешь в безопасности, о которой вы не знали. Дела идут не лучшим образом ни для вас, ни для вашего продукта!

Я поставил вас в центр этого сценария, чтобы помочь вам осознать, что мысль:«Со мной такого никогда не случится» может привести к неприятностям.

Подумайте об этом:до IoT кибератака фокусировалась на отказе в обслуживании, потерях миллионов долларов в результате продаж, краже личных данных, краже номеров кредитных карт или социального страхования и т. Д.

Но поскольку IoT предоставляет доступ к реальному миру объектов, то атака может причинить людям реальный вред и даже привести к гибели людей.

Рассмотрим эти сценарии. Что, если хакеры возьмут под контроль:

- Лифт в небоскребе, захватывающий всех пассажиров.

- Беспилотные автомобили - это очень страшный эксперимент по взлому автомобиля в движении.

- Контроллер турбины самолета, вынуждающий ее выйти из строя.

- Роботизированная рука на заводе, приказывающая ударить все вокруг.

- Замки всех дверей в умном доме, что делает его уязвимым для злоумышленников.

- Медицинское оборудование в больнице, причиняющее вред людям, связанным с ним.

[tweetherder] Нарушение безопасности Интернета вещей может поставить под угрозу жизнь людей. [/ tweetherder]

Вот почему безопасность должна быть на первом месте. Атаки вполне реальны, и нам нужно оставаться на шаг впереди. Безопасность должна быть встроена в то, как вы создаете продукты IoT, а не второстепенно.

Но как менеджер по продукту вы, вероятно, не специалист по безопасности. Так с чего же начать заниматься такой большой темой?

Оценка безопасности на каждом уровне стека Интернета вещей

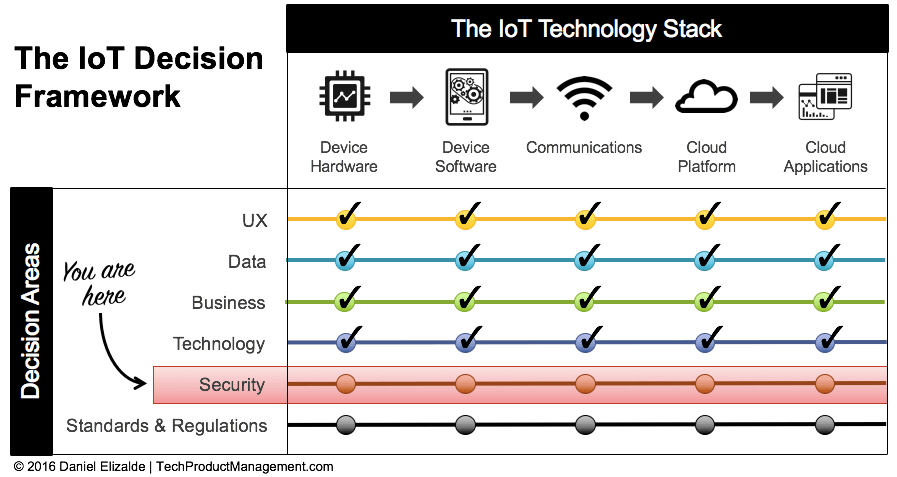

Термин «безопасность» очень расплывчатый, поэтому сложно понять, с чего начать. Вот почему я включил безопасность как область принятия решений в свою структуру принятия решений в отношении Интернета вещей. Оценивая безопасность на каждом уровне стека IoT, вы получите более сфокусированное представление и сможете спланировать действенный план обеспечения безопасности.

Связанное сообщение: Возьмите под свой контроль свою стратегию Интернета вещей с помощью структуры принятия решений в отношении Интернета вещей.

Основываясь на стеке технологий Интернета вещей, вам необходимо защитить два ключевых вектора безопасности:

- Физическое вмешательство на уровне устройств.

- Кибербезопасность на четырех других уровнях (встроенное программное обеспечение, связь, облачная платформа и приложения).

1. Защита от физического вмешательства

С помощью Интернета вещей мы устанавливаем миллионы устройств в пределах досягаемости, что открывает для хакеров новую возможность взломать устройство и получить над ним контроль.

Вот реальный пример:больница вложила миллионы долларов в кибербезопасность, чтобы предотвратить несанкционированный доступ к своей сети. К их удивлению, вскоре после завершения обновления системы безопасности они обнаружили в своей сети троянского коня. Глава отдела кибербезопасности был потрясен и не мог понять, откуда взялась атака, поскольку все возможные точки кибератак были защищены. Серверы были исправлены, пароли были применены, брандмауэры были установлены, вы называете это.

Так как же злоумышленники попали в сеть больницы?

Вот кикер. Однажды ничего не подозревающая медсестра решила зарядить свой телефон Android через один из этих USB-портов. В телефоне был троянский конь, проникший в больничную сеть. Ой.

Каждый раз, когда я выхожу из дома, меня поражает количество легко доступных портов (USB, SD-карты, Ethernet и т. Д.), Которые можно найти повсюду:в больницах, аэропортах, магазинах розничной торговли и т. Д. Страшно, когда начинаешь обращать внимание.

Физическое вмешательство можно осуществить множеством разных способов. Он включает в себя все, от подключения к открытым портам до отключения питания устройства, кражи устройства, удаления деталей и т. Д.

Как менеджер по продукту, вам нужно будет провести собственный анализ того, как кто-то может вмешаться в работу вашего устройства. Начните с размышлений:

- Что произойдет, если кто-нибудь получит физический доступ к моему устройству?

- Какой ущерб они могут нанести?

- Смогут ли они использовать это как лазейку в моей системе или сети моего клиента?

Затем подумайте, как вы можете предотвратить эти атаки. Вот несколько конкретных примеров:

- Убедитесь, что в вашем продукте нет открытых портов или разъемов.

- Внедрите блокировки или другие способы, чтобы только авторизованные люди могли получить доступ к вашему продукту.

- По возможности планируйте установку продукта вне пределов досягаемости (например, в безопасном помещении или на высоком потолке).

2. Защита от атак кибербезопасности

Стандартные методы кибербезопасности применяются ко всем остальным уровням стека IoT:от встроенного программного обеспечения до приложений. Ваша роль как менеджера по продукту - обеспечить единообразие безопасности во всем стеке, поскольку разные уровни стека часто разрабатываются разными инженерными группами.

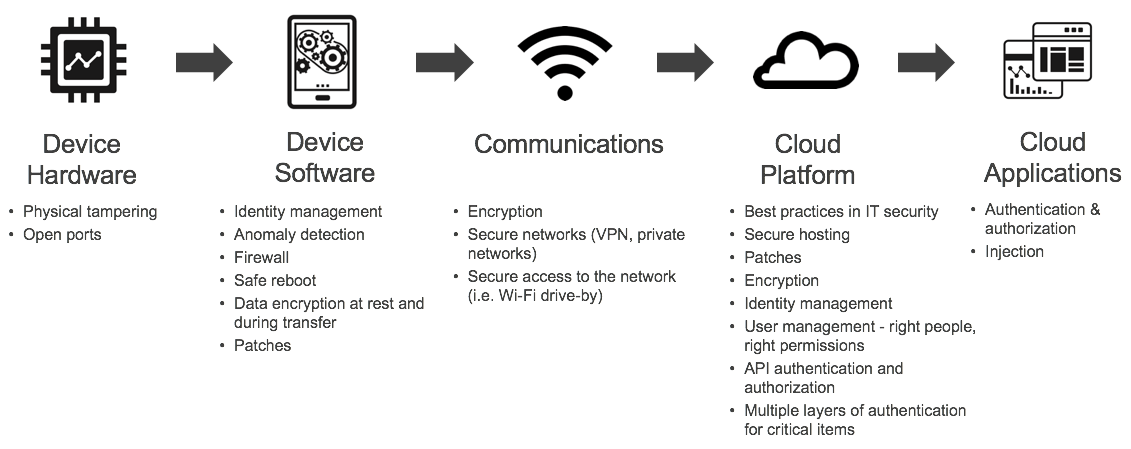

Кибербезопасность имеет множество аспектов, начиная от шифрования и заканчивая управлением идентификацией, аутентификацией, авторизацией и т. Д. Мой совет - пройти вместе со своей командой весь стек технологий Интернета вещей и оценить риски и уязвимости на каждом уровне стека.

Затем наметьте шаги, которые необходимо предпринять для защиты каждого слоя стопки. Результат может выглядеть примерно так:

Итог

Ваша цель как менеджера по продукту Интернета вещей - не быть экспертом в области безопасности. Вместо этого ваша цель - обеспечить учет безопасности на каждом уровне стека IoT путем устранения физических несанкционированных действий и уязвимостей кибербезопасности.

Используя IoT Decision Framework для определения областей риска, вы сможете выявить пробелы и разработать стратегию защиты своего продукта.

Также помните, что безопасность - это не разовая вещь. Хакеры всегда ищут новые способы использования уязвимостей и причинения вреда, поэтому безопасность должна стать стандартной частью создания и управления вашим продуктом.

В будущих публикациях я дам советы, как убедиться, что ваш продукт не будет взломан внутри вашей компании. Подпишитесь, чтобы получать уведомления о новых публикациях. (Ваш адрес электронной почты никогда не разглашается, и вы можете отказаться от подписки в любое время.)

Если вам понравился этот пост, я буду очень признателен, если вы поделитесь им со своей сетью!

Интернет вещей

- Как защитить алюминий от коррозии

- Как IoT устраняет угрозы безопасности в нефтегазовой отрасли

- Создание проекта безопасности IoT / OT:с чего начать?

- Защита промышленного Интернета вещей:руководство по выбору архитектуры

- Оценка ИТ-риска - как и почему

- Интеллектуальная безопасность:как защитить устройства умного дома от хакеров

- Как местоположение мобильного Интернета вещей меняет ландшафт Интернета вещей

- Защита Интернета вещей от сетевого уровня до уровня приложения

- Интернет предупреждений:как интеллектуальные технологии могут угрожать безопасности вашего бизнеса

- Как защитить свой двигатель от повреждений; Шаги для продления срока службы вашего двигателя