Прокладывая путь через лабиринт безопасности Интернета вещей

Мы встретились с генеральным директором и основателем Intrinsic ID, Пимом Тьюлс, чтобы лучше понять мир безопасности PUF, проблемы безопасности Интернета вещей по мере масштабирования технологий и способы борьбы с потенциальным воздействием других угроз, включая квантовые вычисления.

Большинство руководителей, с которыми мы говорим о безопасности Интернета вещей (IoT), подчеркивают аналогичные моменты:необходимость в надежном корне доверия, надлежащих механизмах аутентификации и устойчивости. Однако есть много разных способов задействовать различные аспекты этой безопасности. Одна компания, специализирующаяся на защите интеллектуальной собственности на основе физических неклонируемых функций (PUF), - это Intrinsic ID.

Мы связались с генеральным директором и основателем Intrinsic ID Пимом Туйлсом, чтобы лучше понять мир безопасности PUF, проблемы безопасности Интернета вещей в зависимости от масштабов технологий и способы борьбы с потенциальным воздействием других угроз, включая квантовые вычисления.

Пим Туйлс стал соучредителем компании в 2008 году как дочернее предприятие Philips Research. Работая главным ученым, управляющим криптографическим кластером в Philips, он инициировал первоначальную работу над физическими PUF, которые составляют основу базовой технологии Intrinsic ID. Благодаря более чем 20-летнему опыту работы в области полупроводников и безопасности, Пим получил широкое признание за свою работу в области PUF SRAM и безопасности для встраиваемых приложений.

Пим Тейлс

Он регулярно выступает на технических конференциях и много писал о безопасности. Он стал соавтором книги «Безопасность с шумными данными», в которой исследуются новые технологии в области безопасности на основе «зашумленных» данных и описываются приложения в области биометрии, безопасного хранения ключей и борьбы с подделками. Пим имеет докторскую степень. получил степень доктора математической физики в Левенском университете и имеет более 50 патентов.

Тейлс сказал, что его команда, состоящая из примерно 30 человек, имеет большой опыт внедрения PUF в самых разных ситуациях. В нашем интервью он подчеркнул, что основным отличием решения Intrinsic ID является то, что «нет никаких скрытых секретов».

Что не хватает производителям микросхем?

EE Times: Чего, по вашему мнению, не хватает полупроводниковым компаниям, когда дело касается обеспечения безопасности, и о чем им следует думать, чтобы обеспечить безопасность подключенных устройств?

Пим Туйлс :Безопасность стала много значить для многих людей. Например, безопасность поставщиков полупроводников заключается в защите конфиденциальных данных как на микросхемах, так и при передаче между устройствами. Речь идет о защите ценной интеллектуальной собственности, которая в случае кражи, изменения или копирования может привести к взлому системы, большим обязательствам и крупным убыткам. Но это также касается защиты конфиденциальности и конфиденциальности для конечных пользователей.

Не так давно компании, производящие полупроводники, считали безопасность "приятным занятием". Добавление безопасности во многих случаях казалось обузой, потому что они не хотели зарезервировать для этого область на чипе или добавлять необходимые циклы в свои последовательности загрузки. Мы чаще наблюдали это на заре работы с внутренним идентификатором, когда только начинали в 2008 году.

Но времена сильно изменились. С постоянно растущим количеством миллиардов автономно подключенных устройств IoT поставщики полупроводников пришли к правильным выводам о том, что безопасность теперь им необходима. В настоящее время мы видим, что к нам возвращается много клиентов, которые в прошлом не хотели вкладывать средства в надежную аппаратную безопасность и которые чувствуют, что теперь они больше не могут обходиться без этого. Тем не менее, крайне важно, чтобы любое решение безопасности для полупроводников потребляло как можно меньше накладных расходов в плане ресурсов и затрат, потому что огромные объемы полупроводников для Интернета вещей просто должны работать с очень малой прибылью.

Аутентификация и доверие - ключ к успеху

EE Times: Существуют ли определенные аспекты Интернета вещей, которые влияют на необходимость обеспечения безопасности? Что именно нужно для безопасного подключения устройств Интернета вещей?

Пим Туйлс :Все проблемы безопасности Интернета вещей объединяет то, что они связаны с аутентификацией. На каком устройстве разрешен доступ к определенным данным? Какие устройства разрешены в вашей сети? На каком оборудовании разрешено запускать определенное программное обеспечение или получать доступ к защищенным данным? Чтобы ответить на эти вопросы, все устройства в системе должны быть аутентифицированы. Итак, без надлежащей аутентификации невозможно даже начать говорить о безопасности.

Следовательно, одна из самых больших проблем в безопасности Интернета вещей - это преодоление проблемы обмана. Точнее, в большинстве случаев, связанных с безопасностью, обман вызывается выдачей себя за другое лицо. В IoT речь идет о злонамеренных устройствах, пытающихся получить привилегии, которыми они не должны обладать. Но если вы можете подтвердить подлинность устройства, вы сможете узнать, что является законным, а что нет, что значительно снижает вероятность обмана.

Следовательно, установка доверенного удостоверения для устройств IoT является обязательной. Особенно важно, чтобы полупроводники большого объема, входящие в эти устройства, имели надежную и недорогую реализацию корня доверия. Ясно, что любая реализация безопасности должна быть достаточно сильной, иначе в этом нет смысла. Однако огромные объемы Интернета вещей также требуют, чтобы решение имело низкую стоимость внедрения.

SRAM PUF обеспечивает масштабируемость

EE Times: Не могли бы вы подробнее рассказать о безопасности на основе PUF, и особенно о том, чем ваше решение отличается от решений других поставщиков, предлагающих защиту на основе PUF? Можете ли вы определить, какие функции могут быть полезны клиентам?

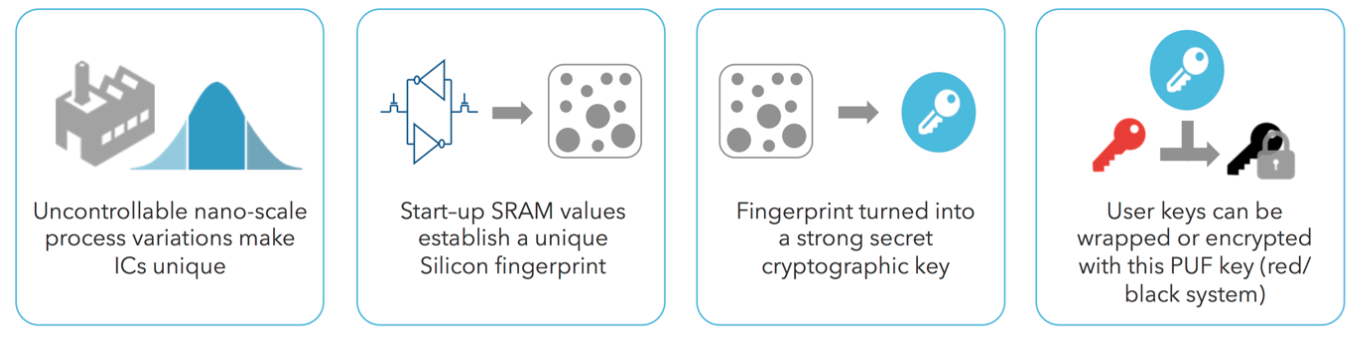

Пим Туйлс :Мы предоставляем решения по обеспечению безопасности, основанные на технологии физической неклонируемой функции, или технологии PUF, которая важна для аутентификации полупроводниковых устройств. PUF преобразуют крошечные вариации кремния микросхемы в цифровую комбинацию нулей и единиц, которая уникальна для этого конкретного чипа и воспроизводится с течением времени. Этот узор представляет собой «кремниевый отпечаток пальца». Отпечаток пальца превращается в криптографический ключ, который является уникальным для этого конкретного чипа и используется в качестве корневого ключа для установления его личности.

Корневой ключ надежно восстанавливается из PUF всякий раз, когда это необходимо системе, без необходимости хранить ключ в какой-либо форме памяти. Поскольку ключи никогда не хранятся в реальных PUF, они неизменяемы и недоступны для злоумышленников, обеспечивая PUF уровень безопасности, который позволяет использовать их на высокотехнологичных рынках безопасности, таких как аэрокосмическая промышленность, оборона и банковское дело. Учитывая, что PUFs достигают такого высокого уровня безопасности без использования какого-либо специального оборудования для обеспечения безопасности, стоимость реализации всего решения остается низкой, что делает его идеальным для крупных рынков Интернета вещей.

PUF преобразуют крошечные вариации кремния кристалла в цифровой шаблон, который уникален для этого конкретного кристалла и воспроизводится во времени. Этот узор представляет собой «кремниевый отпечаток пальца». Отпечаток пальца превращается в криптографический ключ, который является уникальным для этого конкретного чипа и используется в качестве его корневого ключа для установления его личности. (Источник:внутренний идентификатор)

Помимо высокой безопасности, предлагаемой большинством реализаций PUF, технология SRAM PUF, развернутая с помощью Intrinsic ID, где отпечаток кремния получается из случайного поведения запуска памяти SRAM, предлагает очень высокую надежность с течением времени, высокий источник энтропии и зарекомендовавший себя опыт внедрения более 250 миллионов микросхем.

В некоторых случаях мы видели, что надежность наших PUF SRAM превышала надежность энергонезависимого хранилища ключей, например, во флэш-памяти. Кроме того, SRAM - это стандартный полупроводниковый компонент, который доступен в любом технологическом узле и в каждом процессе. Это обеспечивает масштабируемость PUF SRAM по различным узлам и процессам и позволяет легко тестировать и оценивать, поскольку это хорошо известный полупроводниковый компонент. PUF SRAM также являются полностью цифровыми. Добавление SRAM PUF не требует каких-либо дополнительных наборов масок, аналоговых компонентов (таких как зарядовые насосы) или специального программирования.

Чем мы отличаемся от других поставщиков? Мы считаем, что являемся единственной в мире компанией по обеспечению безопасности, которая предлагает реализации технологии PUF в виде аппаратного IP, программного обеспечения и даже прошивки для ПЛИС. Это означает, что помимо производителей полупроводников, добавляющих наш PUF IP в аппаратное обеспечение своих чипов, их клиенты также могут решить добавить нашу технологию в чипы, у которых ее нет в аппаратном обеспечении. Программная реализация нашей технологии PUF, называемой BK, работает практически на любом типе микроконтроллера (MCU) или системы на кристалле (SoC). А пользователи FPGA могут развернуть так называемый PUF Butterfly в программируемой структуре своих FPGA с помощью нашего продукта Apollo.

Наша технология доказала свою надежность в течение многих лет на практике у большого числа клиентов и ее легко интегрировать во множество различных технологических узлов. Кроме того, наша технология PUF предлагает очень высокую энтропию, полученную из кремния чипа.

Как сокращение количества узлов влияет на безопасность?

EE Times: Влияет ли уменьшение размеров транзисторов ниже 5 нм на безопасность и как?

Пим Туйлс :Часто можно упустить из виду влияние и важность масштабируемости решений безопасности для небольших технологических узлов. Масштабирование реализации вместе с уменьшением количества технологических узлов, особенно для аппаратной безопасности, является нетривиальным. Например, ниже 28 нм возникли серьезные проблемы с масштабированием энергонезависимой памяти (NVM) таким же образом и с той же скоростью, что и стандартные компоненты. Разработка флеш-памяти для продвинутых узлов стала сложной и дорогостоящей из-за того, что флеш-память требует множества дополнительных шагов маски, увеличивающих стоимость памяти и, следовательно, микросхемы. Это вызывает проблемы для многих решений безопасности, поскольку они обычно используют ту или иную форму NVM для хранения своих секретных ключей.

Однако масштабирование необходимо, чтобы производители микросхем могли использовать одну и ту же технологию на разных узлах, что гарантирует непрерывность и снижает нагрузку на разработку и сопровождение программного обеспечения. Таким образом, тот факт, что решения SRAM PUF были развернуты в усовершенствованных узлах (даже с 5-нм техпроцессом), показывает, что эта технология позволяет производителям микросхем масштабировать свои конструкции, включая архитектуру безопасности, до продвинутых узлов в будущем.

Как SRAM PUF справляется с квантами?

EE Times: Очевидно, что такие достижения, как квантовые вычисления, повлияют на то, как мы будем реализовывать безопасность в будущем. Как SRAM PUF справляется с этим продвижением, остается ли оно эффективным?

Пим Туйлс :Мы видим, что в нашей отрасли много неразберихи по поводу всего, что связано с квантами. Правда в том, что до фактической доступности квантовых компьютеров еще несколько лет. Однако это не означает, что нужно ждать с подготовкой к нему. Глядя на технологический ландшафт PUF, мы видим, что некоторые криптографические алгоритмы, используемые нами и другими, будут сломаны, когда появятся квантовые вычисления. Это те же самые алгоритмы, которые будут взломаны в любом современном криптографическом решении:асимметричные криптографические шифры.

Также необходимо увеличить длину наших ключей для симметричных шифров. Эти проблемы характерны не только для поставщиков технологии PUF, но и для любого поставщика средств безопасности. Вот почему Национальный институт стандартов и технологий (NIST) Министерства торговли США уже работает над стандартизацией постквантовой криптографии, алгоритмов, которые нам всем нужно будет реализовать в будущем, чтобы заменить нынешнюю асимметричную криптовалюту.

Однако, если посмотреть конкретно на саму технологию PUF, беспокоиться не о чем. В настоящее время нет никаких указаний на то, что нечеткие экстракторы и другие алгоритмы, используемые для получения ключей из PUF, будут взломаны квантовым компьютером. Помимо простого увеличения длины полученных ключей, все алгоритмы, связанные с PUF, останутся неизменными, когда станут доступны квантовые вычисления. Можно сказать, что PUF являются «квантовым доказательством», но на самом деле просто нет связи между тем, что делают квантовые компьютеры, и алгоритмами, которые требуются для получения криптографических ключей из реализаций PUF. Ни для наших PUF, ни для каких PUF.

Помогают ли стандарты безопасности Интернета вещей?

EE Times: Стандарты, сертификаты и правила вводятся во всем мире для решения проблем IoT и кибербезопасности. Какую роль эти стандарты / сертификаты играют в отрасли - полезны они или мешают?

Пим Туйлс :Стандарты безопасности невероятно важны, но используются недостаточно. В условиях огромной фрагментации оборудования и программного обеспечения, особенно в IoT, существуют серьезные риски, которые стандарты должны будут снизить. Как мы можем защитить сеть, если все устройства играют по разным правилам? Пока в сетях есть устройства, в которых нет даже самых элементарных механизмов безопасности, вся сеть будет оставаться в опасности. Системы безопасности настолько сильны, насколько сильны их самые слабые звенья.

Мы видим, что некоторые отраслевые инициативы решительно настроены на внедрение стандартов безопасности Интернета вещей, например, инициатива Arm PSA и альянс ioXt, членом которого мы являемся. Подобные инициативы показывают, что крупные игроки отрасли согласны с тем, что что-то должно произойти с безопасностью Интернета вещей, но одной промышленной осведомленности недостаточно. Стандартизация безопасности должна начинаться на правительственном уровне, чтобы действительно иметь эффект. Единственный реальный способ заставить всех производителей устройств заботиться о безопасности - это обязать их соблюдать определенные стандарты, рискуя понести ответственность или наложить штраф.

Указ, недавно подписанный президентом Байденом, является первым шагом в правильном направлении. Однако этого недостаточно. Гораздо большему количеству стран необходимо последовать этому примеру, но и сами США должны пойти дальше того, что описано в этом ОР, в котором основное внимание уделяется безопасности программного обеспечения. Любое надежное решение безопасности начинается с надежного оборудования, как мы говорим:«Нет ничего безопаснее, чем кибербезопасность, основанная на оборудовании». Вот почему мы считаем, что EO следует расширить, включив в него безопасность оборудования и его цепочки поставок.

Развитие сообщества PUF

EE Times: Безопасность - это нечто динамичное и никогда не стоит на месте. Что вас больше всего волнует в ближайшем будущем, и как производители устройств могут опережать усилия, чтобы обеспечить высокий уровень безопасности? Есть ли что-то, что делает Intrinsic ID, чтобы помочь в этом аспекте, и что вы планируете делать в ближайшем будущем?

Пим Туйлс :Нашим главным приоритетом сейчас является расширение ассортимента нашей продукции и постоянное улучшение качества существующих продуктов, которые мы предлагаем. Мы ожидаем, что в конце этого года появятся новые программные продукты.

У нас также есть инициатива, в которой мы пытаемся объединить различных игроков в экосистеме PUF. Мы делаем это через онлайн-сообщество под названием PUF Cafe, которое доступно бесплатно всем, кто интересуется технологией PUF. На этом сайте публикуются глобальные новости и документация по технологии PUF, а также проводятся ежемесячные «Эпизоды PUF Cafe», в которых докладчики из разных организаций обращаются к различным аспектам технологии PUF и безопасности. Недавний выпуск был об отношениях между квантами и криптовалютами. Это сообщество привлекает людей из промышленности и академических кругов, которые сами работают над проблемами безопасности или технологией PUF.

>> Эта статья изначально была опубликована на нашем дочернем сайте EE Times.

Интернет вещей

- Защита промышленного Интернета вещей:недостающий элемент головоломки

- Путь к промышленной безопасности Интернета вещей

- Создание проекта безопасности IoT / OT:с чего начать?

- Открытый исходный код и Интернет вещей:инновации через сотрудничество

- Устранение уязвимостей безопасности промышленного Интернета вещей

- Что будет стимулировать рынок Интернета вещей до 2020 года?

- Защита Интернета вещей от кибератак

- Защита вектора угроз Интернета вещей

- Проблема безопасности, создаваемая Интернетом вещей:часть 2

- Кибербезопасность и Интернет вещей:безопасность Интернета вещей, ориентированная на будущее