Защита производственных активов в облаке

Используя подходящие облачные инструменты безопасности, производители могут заблокировать заводское оборудование от потенциальных хакеров

Ужасных историй о кибербезопасности предостаточно, чтобы частые кошмары снились руководителям по безопасности данных на производстве. Как будто рассказов о Stuxnet и программах-вымогателях Wanna Cry было недостаточно, отчеты недавно появились в нескольких изданиях, включая Wall Street Journal. хакеров в Австралии, похищающих конфиденциальные данные об активах высококлассного оборонного оборудования, включая F-35 Joint Strike Fighter (JSF). В подавляющем большинстве случаев основными виновниками являются человеческие ошибки, такие как несоблюдение надлежащих протоколов кибербезопасности и использование легко угадываемых паролей. Это делает данные в банковской сфере, энергетической инфраструктуре, аэрокосмической/оборонной и производственной сферах уязвимыми для постоянно растущих киберугроз.

Одним из лучших способов повышения кибербезопасности является тщательное применение программных исправлений. В печально известном взломе Equifax компания не смогла применить критические исправления к программному обеспечению Apache Struts, программе с открытым исходным кодом, используемой в ее системе кибербезопасности. Это позволило хакерам проникнуть в базы данных Equifax и украсть информацию о 143 миллионах человек в США, а также в Великобритании и Канаде.

Подобная негативная пресса может создать плохую репутацию облачному программному обеспечению и облачным бизнес-операциям. Реальность такова, что методы облачной кибербезопасности не сильно отличаются от тех, которые используются только для локальных установок, но подключение к Интернету в облаке дает хакерам больше возможностей проникнуть через незапертые двери.

Безопасность фабрики

Электросети, финансовые учреждения и розничные торговцы подвергались кибератакам. Производственные операции не сообщали о многих серьезных вторжениях, но, согласно исследованию, опубликованному в сентябре, до половины малых и средних предприятий (SMB) будут платить выкуп за устройства Интернета вещей (IoT), чтобы восстановить свои данные. .

Исследование, проведенное Arctic Wolf Networks Inc. (Саннивейл, Калифорния), поставщиком центра управления безопасностью (SOC) как услуга, показало, что 13% предприятий малого и среднего бизнеса подвергались атакам с использованием Интернета вещей, но многие из них до сих пор не предпринимают надлежащих действий. Меры безопасности. Исследование, проведенное в сотрудничестве с Survey Sampling International, показало, что большинство малых и средних предприятий не имеют расширенных возможностей обнаружения программ-вымогателей, сложных постоянных угроз (APT) и атак нулевого дня, таких как Stuxnet, и реагирования на них.

Специалисты по безопасности и эксперты-производители согласны с тем, что действия по защите облачных данных аналогичны действиям для пользователей необлачных локальных данных.

«Люди ошибочно полагают, что данные в облаке безопасны, хотя они настолько безопасны, насколько вы их создаете», — сказал Брайан НеСмит, соучредитель и генеральный директор Arctic Wolf Networks. «Это означает внедрение брандмауэра, отслеживание подозрительной активности и контроль доступа к конфиденциальным данным.

«Ответственность за защиту любых облачных данных лежит не на поставщике облачных услуг, а на ИТ-команде компании», — продолжил НеСмит. «Компании в регулируемых отраслях склонны думать, что соблюдение требований — это безопасность. Соответствие — это способ оценки средств контроля, но это определенно не безопасность».

По его словам, преимущество локальных систем заключается в том, что пользователь имеет больший контроль над сетью, из которой можно получить доступ к данным. «Для облачных данных любой, у кого есть подключение к Интернету, может попытаться получить доступ к данным. Тщательные меры безопасности и процессы являются ключевыми, независимо от того, находятся ли данные в облаке или локально. Например, если вы непреднамеренно предоставите доступ к своей внутренней сети, любой, кто найдет эту дыру, потенциально может получить доступ к вашим данным, независимо от того, находятся ли они в облаке или локально».

По словам НеСмита, в идеале у производителей должен быть центр управления безопасностью (SOC), который собирает, анализирует и расследует потенциальные угрозы кибербезопасности в режиме 24/7. «SOC должен быть укомплектован штатными экспертами по безопасности. Недостаточно, чтобы ИТ-специалист выполнял эту работу неполный рабочий день.

«Оглядываясь назад, мы выяснили, что почти все крупные взломы можно было предотвратить, — продолжил НеСмит. «У Equifax был патч безопасности, который им не удалось установить. У Target была сигнализация, но она была заглушена шумом их систем. Кибербезопасность — это непросто, и многие компании ошибочно полагают, что эффективная кибербезопасность — это покупка правильных продуктов. Безопасность зависит не от продуктов, а от того, насколько эффективны ваши операции по обеспечению безопасности».

Облако + надежная защита

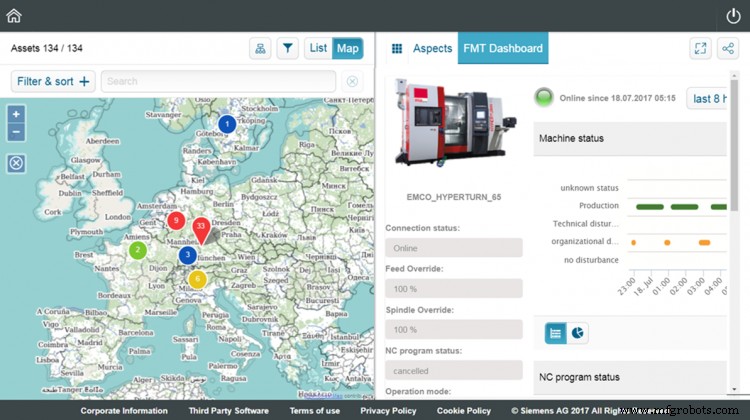

Производители, использующие решения Siemens, могут использовать комбинацию протоколов и усиленного оборудования для сетевой безопасности, например линейки Siemens Scalance и Ruggedcom, а также новые облачные предложения. Siemens также управляет своими Центрами управления кибербезопасностью, которые предлагают круглосуточный мониторинг безопасности данных и помощь в устранении последствий в случае кибератак (см. , октябрь 2017 г.).

По словам Хеннинга Рудоффа, руководителя службы безопасности предприятий, Siemens PLM Software (Плано, Техас), с помощью Siemens Plant Security Services можно заблаговременно обнаруживать угрозы и вредоносное ПО, анализировать уязвимости и принимать соответствующие меры безопасности. Он добавил, что непрерывный мониторинг обеспечивает прозрачность безопасности операторов завода.

По словам Рудоффа, облачное программное обеспечение для кибербезопасности может предложить более простое развертывание и лучшие варианты работы по сравнению с традиционным развертыванием на месте для клиентов, не привязанных к местным решениям законами или внутренними ограничениями. «Siemens предлагает программное обеспечение для кибербезопасности на базе своей операционной системы Интернета вещей MindSphere, чтобы помочь клиентам параллельно внедрять цифровизацию и безопасность», — сказал он.

Операторы промышленных операций обычно должны начинать с оценки своих потребностей в безопасности и текущего состояния, например, на основе IEC 62443, посоветовал Рудофф. «Необходимые меры безопасности могут быть организационными, такими как обучение персонала для повышения осведомленности, или техническими, такими как реализация сегментации сети или усиление защиты устройств автоматизации.

«Помимо концепций защиты клиенты с расширенными потребностями должны также использовать концепции обнаружения и исправления», — продолжил он. «Обнаружение может быть достигнуто, например, с помощью систем управления информацией и событиями безопасности [SIEM], которые помогают клиентам отслеживать поведение своих систем [например, новые устройства в сети или события неудачного входа в систему]. В случае нарушения безопасности рекомендуется проведение судебно-медицинской экспертизы; он отвечает на два вопроса:как вернуть систему к нормальному поведению и как предотвратить будущие инциденты?»

Для предотвращения вторжений Siemens настоятельно рекомендует производителям устанавливать обновления продуктов как можно скорее и всегда использовать самые последние версии продуктов. Для получения информации об обновлениях продуктов клиенты могут подписаться на RSS-канал Siemens Industrial Security по адресу http://www.siemens.com/industrialsecurity.

Преимущества Cloud Security

Надежные системы и комплексная проверка являются обязательными для поставщиков облачных услуг, – отметил Сриватс Рамасвами, технический директор и вице-президент по информационным технологиям компании 42Q, разработчика программного обеспечения для систем управления производством (Сан-Хосе, Калифорния).

«Производители имеют дело с конфиденциальными данными каждый день:данные о прослеживаемости, информация о гарантии, записи истории устройств и особенно технические характеристики продукта — все это строго конфиденциально. Чтобы доверить эти данные облачной системе, необходимо проявить должную осмотрительность, чтобы убедиться, что поставщик предпринял надлежащие шаги для защиты данных», — сказал Рамасвами. Он советует пользователям искать ключевые функции кибербезопасности, такие как:

- Многоуровневый подход к обеспечению безопасности, включающий код приложения, физическую защиту в центре обработки данных и логические барьеры на брандмауэре, а также непрерывный мониторинг активности и сканирование вредоносных программ.

- Контракты с третьими сторонами, которые проводят тестирование безопасности, с отчетами, доступными для клиентов.

- Сертификаты, такие как SOC 2 от AICPA (Американского института дипломированных бухгалтеров), которые требуют от компаний разработки и соблюдения строгих политик и процедур информационной безопасности.

Насколько безопасны облачные данные производственной операции? «Когда производственные данные хранятся в облаке, безопасность обычно повышена. а не уменьшилась», — заявил Рамасвами. «Это связано с тем, что поставщики облачных услуг выделяют огромные ресурсы для обеспечения максимально возможной безопасности своих систем и постоянно обновляют их, чтобы реагировать на потенциальные угрозы. Несмотря на то, что попытки взлома облачных систем происходят ежедневно десятки раз, на сегодняшний день не было серьезных нарушений безопасности в системах, используемых производителями».

По словам Рамасвами, существует распространенное заблуждение, что облачные данные не так безопасны, как локальные серверы. «Правда в том, что большинству локальных систем далеко до уровня безопасности, который развернули лучшие облачные провайдеры. На самом деле, я лично видел пароли для якобы «безопасных» систем, размещенные на стикерах рядом со стойкой серверов, на которых запущено приложение. Архитектуру безопасности передовых облачных провайдеров практически невозможно воспроизвести в локальном решении», — добавил Рамасвами. «Например, облачная система хранения, используемая 42Q, была рассчитана на надежность 99,999999999% и доступность объектов до 99,99% в течение заданного года; из-за высокой стоимости этой системы она недоступна практически для каждой ИТ-организации. Для развертывания подобных инструментов в локальной среде потребуются не только крупные инвестиции в инфраструктуру, но и большие команды для их управления».

Рамасвами отметил, что Equifax не использует внешнего поставщика облачных услуг, а вместо этого создает и управляет собственной инфраструктурой и приложениями. «Согласно информации, обнародованной на данный момент, кажется, что Equifax могла бы сделать больше для защиты данных — взлом произошел в мае, — заметил он, — а патч для использованной уязвимости был доступен более двух месяцев назад! Это пример того, почему компаниям следует обратить внимание на поставщиков высококачественных облачных услуг, которые отслеживают безопасность данных и сети в режиме реального времени.

«В облаке нет волшебного средства для обеспечения безопасности; для этого нужна компания, в ДНК которой заложена безопасность и которая ежедневно уделяет большое внимание деталям», — продолжил Рамасвами. Он отметил, что безопасность 42Q включает в себя физическую защиту в центре обработки данных и логические барьеры на брандмауэре, стандарты кодирования и надежности паролей, непрерывный мониторинг активности и сканирование вредоносных программ, а также стороннее тестирование.

Обработка данных из облака

По мнению сторонников облака, по большей части данные находятся в надежных руках в облаке — если приняты и соблюдаются стандартные меры или меры кибербезопасности.

«Надлежащие методы обеспечения безопасности — это хорошие методы, независимо от физического расположения вычислительных ресурсов и хранилищ, локального или облачного», — сказал Чак Мэтьюз, облачный евангелист MachiningCloud Inc. (Камарильо, Калифорния, и Стэнс, Швейцария). «В десятку лучших входят:

- Обновляйте программное обеспечение, BIOS и прошивку,

- Обновляйте средства обнаружения вирусов и вредоносных программ,

- Создавайте резервные копии важной информации,

- Используйте надежные пароли, а не пароли или имена учетных записей по умолчанию.

- Включите двухфакторную аутентификацию, если она доступна.

- Не сообщайте друг другу учетные записи и пароли.

- Подумайте, прежде чем делиться информацией,

- Используйте шифрование в беспроводных сетях,

- Поддерживать осведомленность о принципах компьютерной безопасности и,

- Ограничьте доступ и роли теми, кому необходимо знать.

«Вообще говоря, облачные данные более безопасны, чем локальные данные, — соглашается Мэтьюз. «Облачные компании нанимают экспертов по безопасности и несут фидуциарную ответственность за обеспечение высокого уровня безопасности; это то, что они делают. В обычном магазине обычно нет такого профессионального персонала».

MachiningCloud — это независимый поставщик данных о режущих инструментах и заготовках с ЧПУ, предлагающий облачное извлечение данных обработки для машинистов и производителей.

«Большинство из нас в Соединенных Штатах используют облачные сервисы каждый день недели», — добавил Мэтьюз. «Сёрфинг в Интернете, отправка электронной почты, бронирование самолёта или отеля, банковские операции, оплата наших счетов — всё это облачные сервисы. Однако использование облачных систем в CAD/CAM очень ограничено; большая часть программного обеспечения CAD/CAM предназначена для настольных компьютеров и может обращаться к облачным службам только для лицензирования, обновлений программного обеспечения или справочных данных/библиотек».

По словам Мэтьюза, многие получившие широкую огласку хакерские атаки являются исключительными случаями, которые можно было бы легко предотвратить с помощью надлежащих мер кибербезопасности. «Однако некоторые облачные сервисы, такие как единый вход [по сравнению с входом с двойной аутентификацией], представляют неотъемлемые риски безопасности, и их следует избегать в ситуациях с высоким уровнем безопасности», — сказал он.

Облачные технологии не для всех

В некоторых случаях облачные данные могут не идеально подходить для некоторых приложений, включая CAD/CAM или приложения с высокой скоростью отклика, а также для некоторых операционных технологий (OT), применяемых в автоматизации производства, близкой к реальному времени.

«Общий консенсус заключается в том, что меры кибербезопасности только в облаке никогда не будут достаточно надежными, чтобы полностью устранить киберугрозу для критически важной инфраструктуры», — сказал Джей Си Рамирес, технический директор, менеджер по продуктам ADL Embedded Solutions (Сан-Диего), разработчик встроенных систем. ПК и средства автоматизации. «Следовательно, тенденция заключается в том, чтобы приблизить аппаратные и программные решения для защиты от киберугроз к этим критически важным активам. Это соответствует аналогичным тенденциям в промышленном IoT/IIoT с новыми парадигмами, такими как туманные и туманные вычисления, которые приближают облачные вычисления к краю структуры по целому ряду причин, связанных с надежным контролем промышленных систем, а также с усилением защиты от киберугроз до высокой ценности. промышленные активы».

По словам Рамиреса, кибербезопасность промышленных и инфраструктурных активов использует многие из тех же мер сетевой безопасности, которые уже много лет используются в ИТ-системах. «Критическое отличие состоит в том, что угрозы критической инфраструктуре и оборудованию могут иметь серьезные последствия в реальной жизни для персонала, общественной безопасности или ценных активов. По этой причине наилучшие меры кибербезопасности должны основываться на командном подходе, который включает не только ИТ-персонал, но также как минимум инженеров по контролю, операторов, представителей руководства на месте и персонал физической безопасности на месте». Он добавил, что публикация 800-82 Национального института стандартов и технологий (NIST) «Руководство по безопасности промышленных систем управления (ICS)» является хорошим справочным материалом.

Некоторые поставщики средств автоматизации, похоже, делают ставку на облачные системы, возможно, на то есть веские причины. В сентябре компания Rockwell Automation Inc. (Милуоки) запустила новую локальную службу обнаружения угроз, призванную помочь компаниям обнаруживать вторжения и восстанавливаться после них. В нем используется технология от разработчика приложений OT Claroty (Нью-Йорк), цель которой — внести «ясность» в пространство OT.

По словам Умаира Масуда, менеджера портфеля консалтинговых услуг Rockwell, служба обнаружения угроз представляет собой пассивное, неинтрузивное решение для обеспечения безопасности и использует независимый от продукта подход для создания инвентаризации активов как в ИТ-системах, так и в системах OT в промышленной эксплуатации. Система углубляется в промышленные сетевые протоколы и использует программное обеспечение для обнаружения угроз, чтобы отображать сетевые активы конечного пользователя и то, как они взаимодействуют друг с другом.

«По-прежнему существуют опасения, что, возможно, это правильно, подключать OT-среды напрямую к облаку», — сказал Масуд. «Это дисциплинированный и ответственный локальный подход».

По словам Масуда, система Claroty, пилотируемая в течение трех лет, сейчас внедряется. Помимо Rockwell, эту систему также используют Schneider Electric и другие поставщики средств автоматизации.

«Мы хотим помочь клиентам защитить себя», — сказал Масуд. «В континууме атаки есть то, что вы делаете до, во время и после атаки. Вы должны знать, что у вас есть, и придумывать контрмеры для ее защиты, используя такие вещи, как зональные брандмауэры и двухфакторную или двухэтапную аутентификацию. А после атаки вы должны убедиться, что ваши ресурсы и вовлеченные люди могут восстановиться, используя надлежащие инструменты резервного копирования и восстановления».

Система управления автоматикой

- Три критических области, которые следует учитывать перед переносом данных в облако

- Избегайте облачных катастроф, примите SLA

- Что такое облачная безопасность и почему она требуется?

- Риск безопасности облака, с которым сталкивается каждая компания

- Облачная безопасность - это будущее кибербезопасности

- Почему будущее безопасности данных в облаке программируется

- Убивает ли облако рабочие места в центре обработки данных?

- Как управлять рисками облачной безопасности

- Влияние датчиков на производство

- Устранение узких мест:сила аналитики в производстве