Защита промышленных средств контроля от киберугроз

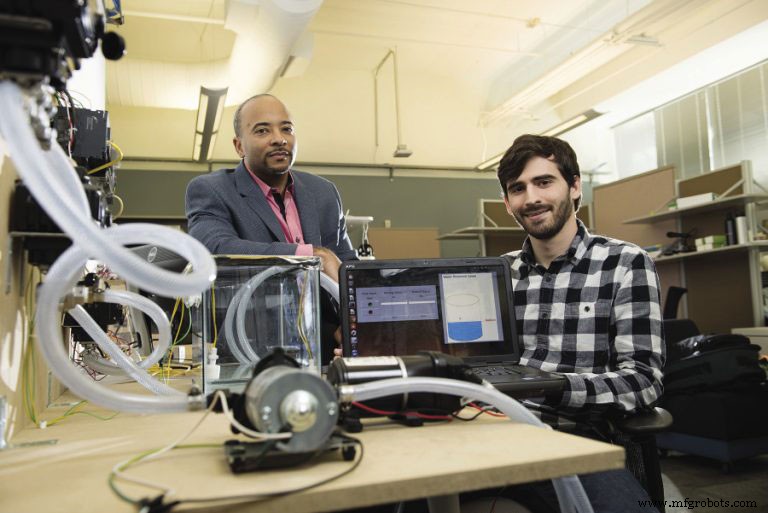

Группа исследователей из Технологического института Джорджии (Атланта) разработала новый тип программы-вымогателя, которая в ходе недавно проведенного испытания смогла захватить контроль над смоделированной водоочистной станцией.

Получив доступ, исследователи смогли дать команду программируемым логическим контроллерам (ПЛК) на закрытие клапанов, увеличение количества добавляемого в воду хлора и отображение ложных показаний. Смоделированная атака, предназначенная для выявления уязвимостей в системах управления, используемых для управления промышленными объектами, включая производственные предприятия, водоочистные сооружения и системы управления зданиями для управления эскалаторами, лифтами и системами отопления, вентиляции и кондиционирования воздуха, считается первой демонстрацией компрометации программами-вымогателями настоящие ПЛК, по словам команды Технологического института Джорджии.

Исследование было представлено 13 февраля на конференции RSA в Сан-Франциско.

Хотя публично не сообщалось о реальных атаках программ-вымогателей на компоненты управления процессами промышленных систем управления, атаки стали серьезной проблемой для данных пациентов в больницах и данных клиентов в компаниях. Злоумышленники могут получить доступ к этим системам и зашифровать данные, требуя выкуп за предоставление ключа шифрования, который позволяет использовать данные снова. Исследователи отметили, что в первом квартале 2016 года программы-вымогатели принесли злоумышленникам около 200 млн долларов США, и считают, что взлом критически важных промышленных систем и захват их с целью получения выкупа — лишь вопрос времени.

«Мы ожидаем, что программы-вымогатели сделают еще один шаг вперед, помимо данных клиентов, чтобы скомпрометировать сами системы управления», — сказал Дэвид Формби, докторант Технической школы электротехники и вычислительной техники Джорджии. «Это может позволить злоумышленникам удерживать в заложниках критически важные системы, такие как водоочистные сооружения и производственные предприятия. Компрометация ПЛК в этих системах — следующий логический шаг для этих злоумышленников».

Во многих промышленных системах управления отсутствуют надежные протоколы безопасности, отмечает Рахим Бейя, профессор Фонда Motorola и заместитель председателя Школы электротехники и вычислительной техники, а также научный руководитель Formby. Вероятно, это связано с тем, что эти системы до сих пор не подвергались атакам программ-вымогателей, а также потому, что их уязвимости могут быть не совсем понятны их операторам.

В своем исследовании Formby и Beyah использовали специализированную программу поиска, чтобы найти 1400 ПЛК одного типа, которые были напрямую доступны через Интернет. Большинство таких устройств расположены за бизнес-системами, обеспечивающими определенный уровень защиты, пока они не будут взломаны. Как только злоумышленники попадают в бизнес-систему, они могут развернуться, чтобы проникнуть в системы управления, если они не будут должным образом ограждены стеной.

«Многие системы управления предполагают, что, получив доступ к сети, вы имеете право вносить изменения в системы управления», — сказал Формби. «У них могут быть очень слабые политики паролей и политики безопасности, которые могут позволить злоумышленникам получить контроль над насосами, клапанами и другими ключевыми компонентами промышленной системы управления».

Исследователи добавили, что в большинстве случаев системы управления не предназначены для подключения к Интернету, и многие пользователи систем предполагают, что они не находятся в общедоступной сети и, следовательно, не подвержены атакам. Системы управления также могут иметь подключения, неизвестные операторам, включая точки доступа, установленные для обслуживания, устранения неполадок и обновлений.

«Существуют распространенные заблуждения о том, что связано с Интернетом, — сказал Формби. «Операторы могут полагать, что их системы изолированы и что нет возможности получить доступ к контроллерам, но эти системы часто каким-то образом связаны друг с другом».

Чтобы начать исследование, исследователи определили несколько распространенных ПЛК, используемых на промышленных объектах. Они получили три разных устройства и протестировали их настройки безопасности, включая защиту паролем и восприимчивость к изменениям настроек. Затем устройства были объединены с насосами, трубами и резервуарами, чтобы создать имитацию установки для очистки воды. Вместо хлора, обычно используемого для дезинфекции воды, исследователи использовали йод. Они также добавляли крахмал в свою воду, которая становилась ярко-синей, когда в нее добавляли йод во время симуляции атаки.

«Мы смогли сымитировать хакера, который получил доступ к этой части системы и держит ее в заложниках, угрожая сбросить в воду большое количество хлора, если оператор не заплатит выкуп», — сказал Формби. «В нужном количестве хлор дезинфицирует воду и делает ее безопасной для питья. Но слишком много хлора может вызвать плохую реакцию, которая сделает воду небезопасной».

Исследователи отметили, что уязвимости в системах управления известны уже более десяти лет, но до появления программ-вымогателей злоумышленники не могли получить финансовую выгоду от компрометации систем. По мере того, как другие цели для программ-вымогателей становятся все более сложными, Бейя считает, что злоумышленники могут найти более легкие цели в промышленных системах управления.

«Вполне вероятно, что национальные операторы уже знакомы с этим и имеют атаки, которые они могли бы использовать в политических целях, но обычные злоумышленники не проявляли интереса к этим системам», — сказал он. «Мы надеемся привлечь внимание к этому вопросу. Если мы сможем успешно атаковать эти системы управления, это смогут сделать и другие с плохими намерениями».

Помимо повышения безопасности паролей и ограничения соединений, Бейя сказал, что операторам этих устройств необходимо установить системы мониторинга вторжений, чтобы предупредить их, если злоумышленники находятся в сетях управления procepatricks. Бейя и Формби создали компанию, чтобы сделать свои стратегии защиты систем широко доступными для операторов систем управления.

Дюпон присуждает гранты на раннюю карьеру

Компания DuPont (Уилмингтон, Делавэр) назначила восемь молодых преподавателей в свой класс молодых профессоров DuPont 2016 года. Признавая многообещающие исследовательские таланты, компания предоставит этой группе международных преподавателей более 350 000 долларов США в течение следующих двух лет для поддержки их исследований, которые расширяют фундаментальные научные знания для решения глобальных проблем в области продовольствия, энергии и защиты.

Выпуск молодых профессоров DuPont 2016 года занимается перспективными исследованиями в ключевых областях, представляющих интерес для DuPont, включая работу в области биологии растений, биотехнологии, материаловедения, фотогальваники и химической инженерии. Эти интересы тесно связаны со стратегическими приоритетами DuPont в области научно-обоснованных инноваций в области сельского хозяйства и питания, биопромышленности и передовых материалов.

«Исследования и разработки становятся более сетевыми, чем когда-либо. Программа DuPont Young Professor — отличный способ укрепить как академические исследования, так и отраслевое сотрудничество, поддерживая перспективных молодых преподавателей», — сказал Дуглас Музыка, старший вице-президент и директор по науке и технологиям DuPont. «Взаимодействие с этими исследователями будет способствовать дальнейшему развитию творчества ученых и инженеров DuPont, занимающихся передовыми исследованиями».

Эта программа, управляемая организацией DuPont по науке и инновациям, помогает перспективным молодым и неработающим преподавателям-исследователям начать свою исследовательскую карьеру. Кроме того, он поддерживает стратегическую цель DuPont по расширению и расширению деловых горизонтов DuPont за счет продвижения новых научных разработок, которые исходят как от самой компании, так и от ее партнеров по исследованиям. Программа восходит к 1918 году, когда Пьер С. дю Пон отобрал 42 университета в США и предоставил гранты для поддержки молодых преподавателей. С 1968 года в рамках этой программы было выделено грантов на сумму более 50 млн долларов более чем 700 молодым профессорам в 150 учреждениях в 19 странах.

Членами DuPont Young Professor Class 2016 года являются ведущие ученые из восьми ведущих университетов мира. Награды 2016 года были вручены следующим перспективным молодым преподавателям:

- Руперт Дж. Баумгартнер, Институт системных наук, исследований в области инноваций и устойчивого развития, Университет Граца, Австрия;

- Шелли Кларидж, факультеты химии и биомедицинской инженерии, Университет Пердью;

- Кэндис Хирш, кафедра агрономии и генетики растений Миннесотского университета;

- Тэнфэй Луо, специалист по аэрокосмической и машиностроительной промышленности, Университет Нотр-Дам;

- Питер Немес, химический факультет Университета Джорджа Вашингтона;

- Фабьен Сорин, Институт материалов, Федеральная политехническая школа Лозанны (EPFL), Швейцария;

- Ана Велес, кафедра энтомологии, Университет Небраски в Линкольне;

- Цзя Чжу, Колледж инженерных и прикладных наук Нанкинского университета, Китай.

Редактирует TechFront старший редактор Патрик Ваужиняк.

Система управления автоматикой

- MEMXPRO:серия твердотельных накопителей PCIe PT33 для модернизации промышленных систем управления

- Как собрать данные из устаревших систем для улучшения операций

- Контрольный список безопасности ICS

- Интеграция аналоговых элементов управления в системы IIoT

- Дизайн системы управления:от простейших проектов к наиболее сложным

- Как подключение элементов управления помогает управлять активами

- Защита вашей промышленной системы управления

- Ошибки при охлаждении корпусов промышленных панелей управления

- Преимущества конвергенции промышленного управления

- Общие сведения о промышленных панелях управления