Реальность взлома… .или новая хакерская реальность?

Мы живем в кибер-уязвимом мире - мире, где правят данные. Данные охватывают практически все аспекты нашей личной и общественной жизни. Он широко используется, распространяется, хранится и доступен, и он постоянно находится под угрозой. Недавние мега-взломы, такие как взломы Target, Yahoo и Ashley Madison, среди прочих, демонстрируют, что утечка личной информации и неправомерное использование наших данных неизбежны в мире, который становится все более взаимосвязанным и ориентированным на данные.

Какими бы опасными ни были эти взломы, мы должны знать, что в конечном итоге риск заключается просто в неправильном использовании данных. Несомненно, такие атаки могут иметь разрушительные последствия для жизни людей, но их результат ограничен виртуальным миром и не может касаться физического мира, по крайней мере, не напрямую.

См. также: VA защищает ваш хакерский кашель от взлома

Сейчас все меняется, поскольку наш мир постепенно превращается в киберфизический. Википедия определяет киберфизическую систему как систему, в которой физические и программные компоненты тесно взаимосвязаны. То есть физические системы контролируются электронными компонентами и управляются ими.

Хорошим примером киберфизической системы является современный автомобиль, около 60% затрат которого связано с электронной инженерией. В современном автомобиле часто бывает более 100 электронных блоков, которые влияют на критически важные механические и физические компоненты, такие как тормоза, рулевое управление и механизм дверного замка.

Другой пример - производственное предприятие, которое не только контролируется программным обеспечением, но в значительной степени также управляется им, часто через удаленные беспроводные интерфейсы.

Это только два примера, но многие другие существуют в бесчисленных отраслевых вертикалях, таких как интеллектуальные транспортные системы, медицинские устройства и домашняя автоматизация, также известная как «умный дом».

Не то же самое, что Интернет вещей

Киберфизическая система тесно связана с Интернетом вещей (IoT), но не является его синонимом. Устройства Интернета вещей обычно являются контроллерами киберфизической области. Они используют одну или несколько технологий подключения (например, сотовую связь или Bluetooth) и регулируются поставщиками услуг или пользовательскими приложениями на мобильном устройстве. Например, приложение для iPhone, предоставленное производителем вашего автомобиля, позволяет удаленно разблокировать автомобиль или запустить двигатель. Еще один хороший пример - приложение Amazon Echo для умных динамиков, которое управляет домашним освещением.

Общим для этих примеров является то, что они позволяют нам, как конечным пользователям, управлять физическими функциями по беспроводной сети.

Наш контроль над этими системами прекращается на контроллере Интернета вещей (система телематики автомобиля или интеллектуальный динамик соответственно). Контроллеры Интернета вещей взаимодействуют с физическими объектами с помощью двух ключевых элементов - датчиков и исполнительных механизмов. Датчики измеряют свойства физического мира (например, температуру центрифуги) и сообщают о них контроллеру. Актуаторы манипулируют физическим миром (например, удерживают машину на своей полосе движения) по команде контроллера.

Клей, который связывает все это, - это программное обеспечение в форме кода и данных, и именно программное обеспечение, а не любовь, заставляет вращаться наш мир 21-го века. В этом и заключается проблема - программный код неизбежно содержит ошибки и недостатки дизайна, которые потенциально могут привести к серьезным проблемам с безопасностью - что мы бы назвали уязвимыми для использования.

Количество реально эксплуатируемых ошибок на 1000 строк кода зависит от множества факторов, в том числе от того, какие исследования вы хотите прочитать. Но даже согласно самым оптимистичным исследованиям, в среднем автомобиле с примерно 100000000 строк кода, вероятно, будет несколько тысяч уязвимых ошибок - это то, что мы называем раем для хакеров.

Прежде чем мы паникуем, избавимся от наших машин и вернемся к конным экипажам, стоит отметить, что автомобили безопасны и что это число не обязательно представляет несколько тысяч способов, которыми можно манипулировать вашей машиной, чтобы убить вас таким, какой вы есть. вождение. Чтобы по-настоящему оценить, насколько уязвима система для атак, ее необходимо тщательно проанализировать. Необходимо учитывать множество факторов, например мотивацию злоумышленника и доступ к цели. Тем не менее, общая обеспокоенность остается обоснованной, и не менее актуальным является вопрос «как мы сюда попали?»

Мой ответ может застать вас врасплох. Я думаю, что мы подошли к этому моменту почти неизбежно. История снова и снова показывала, что рынками движут особенности, а безопасность отстает. Когда первые компьютеры были подключены к Интернету, лишь горстка экспертов задумывалась над проблемами присущей ему небезопасной архитектуры. Конечно, их по большей части игнорировали, потому что они не повлияли на чистую прибыль.

В результате мы постепенно познакомились с миром мистических кибер-существ, таких как вирусы, черви и вредоносные программы. Промышленности потребовалось время, чтобы отреагировать, потому что всегда сложнее добавить безопасность в производственную среду. Постепенно были изобретены антивирусные программы и брандмауэры, и нам удалось двигаться дальше. У компьютеров есть проблемы с безопасностью, но экономика не рухнула, и небо не упало.

Следующая волна подключения

Похожий путь можно было проследить, когда мы перешли к следующей волне возможностей подключения - интеллектуальным мобильным устройствам и эволюции ИТ-систем. Ребята из службы безопасности всегда свистят у ворот, крича, что мы должны обеспечить безопасность на начальных этапах проектирования, но движущие силы рынка настаивают на функциях, больше и быстрее.

То же самое происходит в мире Интернета вещей? Последние данные показывают, что это действительно так. Итак, вас может утешить предположение, что мы позволяем динамике технологий идти своим чередом, добавляя безопасность в последнюю очередь, так же, как мы делали это в прошлом. Однако есть одно очень важное наблюдение, которое я хотел бы сделать выводом из этой статьи - терпимость к ошибкам резко падает каждый раз, когда мы становимся более зависимыми от программного обеспечения.

Нам удалось преодолеть потерю данных на наших персональных компьютерах и взломанных телефонах. Мы боремся с колоссальными утечками данных в базы данных кредитных карт и нашу самую личную информацию. Сможем ли мы справиться с настоящим мега-взломом, который компрометирует или, что еще хуже, безвозвратно наносит вред нашему физическому миру?

Лучше всего было бы инвестировать в безопасность заранее. Возможно, на этот раз эти эксперты правы.

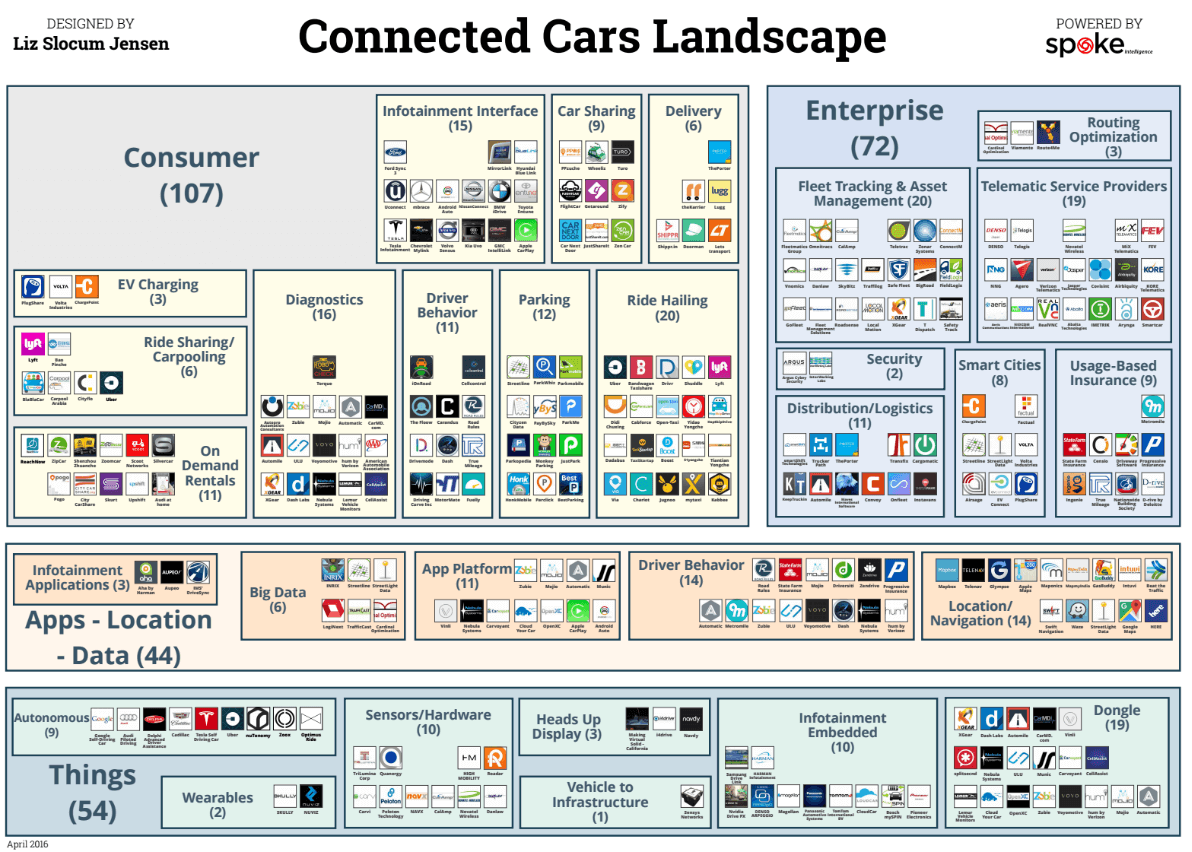

Эта статья является частью нашей серии статей о подключенных автомобилях. Здесь вы можете скачать пейзажи 250 компаний в высоком разрешении.

Интернет вещей

- Переходя к новому миру управления Интернетом вещей

- Мир текстильных красителей

- Проверки реальности, проводимые красильной промышленностью во всем мире

- Родился на связи:новая эра в мобильных инновациях

- Обслуживание в цифровом мире

- Выявление слепой зоны Интернета вещей в постпандемическом мире

- G.hn открывает двери новым промышленным возможностям

- Сброс ожиданий в мире промышленного Интернета вещей

- Software AG прогнозирует будущее Интернета вещей

- «Интернет вещей» - от модного слова к реальности?