Память играет жизненно важную роль в безопасности

Функции безопасности для памяти не новы, но возросшие возможности подключения, усугубленные всплеском удаленной работы из-за пандемии, означают, что защита данных становится более важной и даже более сложной задачей. Проблемы безопасности усугубляются в новых сценариях использования, когда данные совместно используются в инфраструктуре связи, включая 5G.

Между тем включение безопасности усложняет конструкции памяти.

Даже до стремительного роста периферийных вычислений, Интернета вещей (IoT) и подключенных автомобилей функции безопасности в памяти быстро распространялись. Электрически стираемая программируемая постоянная память (EEPROM) предпочтительнее для кредитных карт, SIM-карт и систем доступа без ключа, в то время как буква «S» на SD-карте означает «безопасный», а твердотельные накопители на основе флэш-памяти в течение многих лет включают шифрование.

Безопасность постоянно внедряется в память и сетевые устройства, которые распределены по вычислительным системам и сетевым средам. Но эти возможности безопасности, основанные на памяти, по-прежнему должны учитывать человеческий фактор. Специалисты по информационной безопасности должны иметь дело с последствиями открытия пользователями ложных вложений или неправильной настройки маршрутизатора.

Точно так же преимущества функций защищенной памяти не будут полностью реализованы, если они не будут правильно настроены и согласованы в системе, которая также включает программное обеспечение.

Можно сказать, что двойные SoC - центры безопасности и системы на кристалле - объединяются.

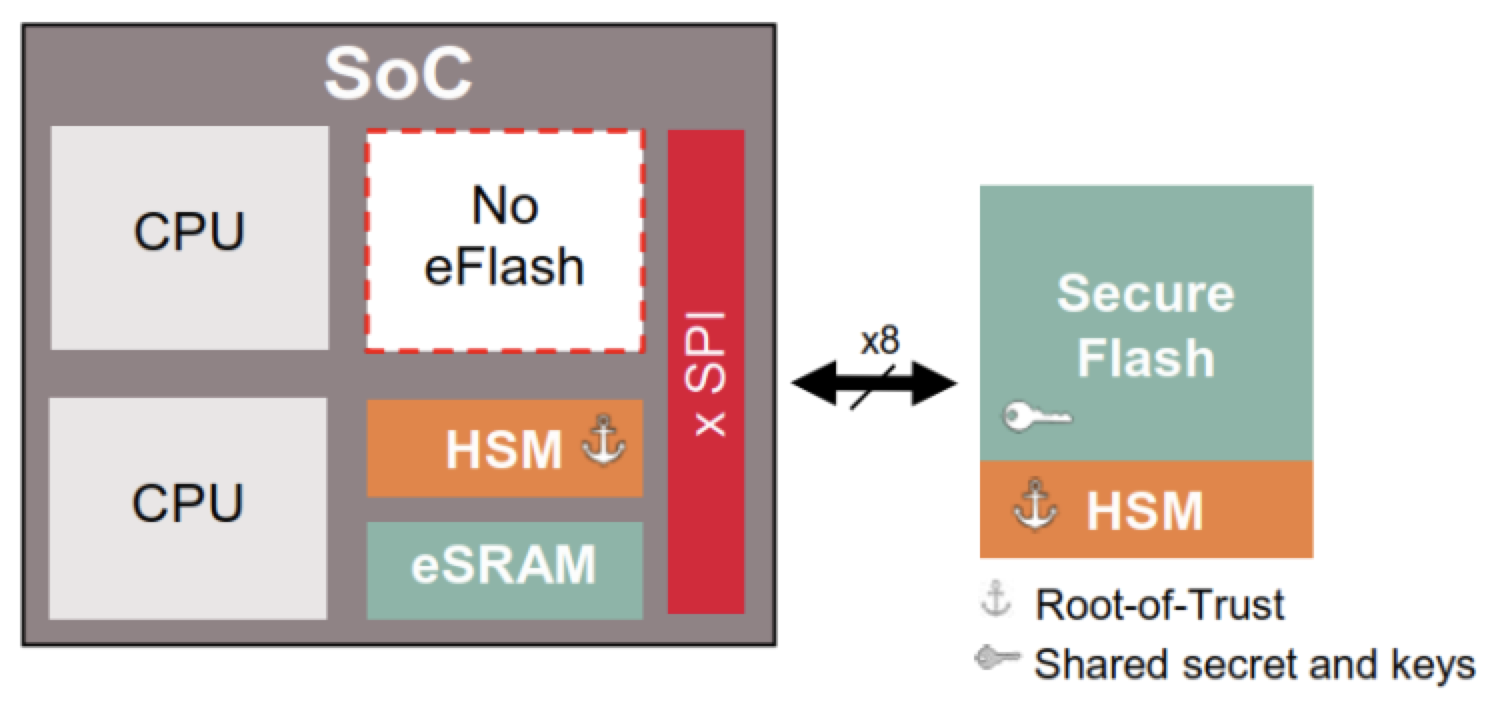

Флеш-память Semper Secure NOR от Infineon служит аппаратным корнем доверия, а также выполняет диагностику и исправление данных для обеспечения функциональной безопасности. (Источник:Infineon)

Такие компании, как Rambus, предлагают продукты, предназначенные для защиты каждого соединения в ответ на повышенные требования к пропускной способности серверных подключений в облачных и периферийных вычислениях. Тем временем Infineon Technologies расширила свою флеш-память Cypress Semiconductor Semper NOR, чтобы отразить неизбежность подключения каждой системы - хакеры, вмешивающиеся в содержимое флеш-устройства.

Это вмешательство может повлиять на любое количество различных вычислительных платформ, включая автономное транспортное средство, которое по сути является сервером на колесах. Добавьте к этому промышленные, медицинские сценарии и сценарии Интернета вещей, улучшенные сетью 5G. Безопасность должна быть не только интегрирована, но и управляться в течение срока службы множества различных устройств, некоторые из которых могут прослужить десятилетие со встроенной памятью. Приложения с большим объемом памяти остаются наиболее привлекательными для хакеров.

По словам аналитика Томаса Кафлина, управление ключами шифрования остается критически важным для защиты систем. Обеспечение безопасности встроенных систем становится все более важным по мере распространения технологии энергонезависимой памяти. Это потому, что данные сохраняются даже при выключении устройства.

По словам Кафлина, проблема не столько в том, чтобы добавить функции безопасности. Например, данные на SSD могут быть зашифрованы. «Большой вопрос в том, легко ли пользователю использовать эти функции, потому что обычно самым слабым звеном является человеческое звено».

Смартфон служит агентом аутентификации, а биометрические данные заменяют традиционный пароль. Этот сценарий оставляет открытой возможность того, что незашифрованные данные могут быть обнаружены случайно. Кафлин сказал, что опасность заключается в недостатках или сложности реализации. «Упрощение безопасности - это ключ, который выходит за рамки шифрования данных и помещения их в оборудование».

По словам Скотта Филлипса, вице-президента по маркетингу компании Virtium, производителя твердотельных накопителей и памяти, шифрование SSD пока ограничено. Необходим многоуровневый управляемый подход. По словам Филлипса, хотя спецификации хранилища, такие как спецификация Opal от Trusted Computing Group, могут достигать уровня BIOS для предзагрузочной аутентификации, конфигурации и централизованное управление имеют решающее значение для защиты от взломов.

«Даже компания приличного размера не может обеспечить комплексную и продуманную безопасность», - добавил он.

По мере того, как 5G набирает обороты, предпринимаются усилия по обеспечению защиты трактов передачи данных между центрами обработки данных и между ними, но остаются проблемы с реализацией преимуществ аппаратной безопасности.

Требования к интеграции

На промышленных рынках консолидация требует интеграции различных систем. Между тем, по словам Филлипса, гипермасштабирующие устройства, такие как Amazon Web Services и Microsoft Azure, способствуют обеспечению безопасности данных. Тем не менее, эти средства защиты должны быть реализованы полностью до конечного пользователя.

Несмотря на растущий список стандартов и требований, проблемы совместимости остаются для методологий безопасности. По словам Филлипса, производители по-прежнему пытаются позиционировать себя как лидеров в области безопасных продуктов и услуг.

«Хакеры всегда на шаг впереди», - добавил он. «Они знают, где находятся все эти маленькие лазейки. Это то, что они проверяют. Требуется действительно централизованный, сверхдотошный ИТ-специалист или отдел, чтобы преодолеть и закрыть все эти лазейки ».

Идея встроить безопасность в запоминающее устройство, а не закрепить его, мало чем отличается от программных подходов. «DevSecOps» - это сделать безопасность и конфиденциальность неотъемлемой частью процесса разработки приложений.

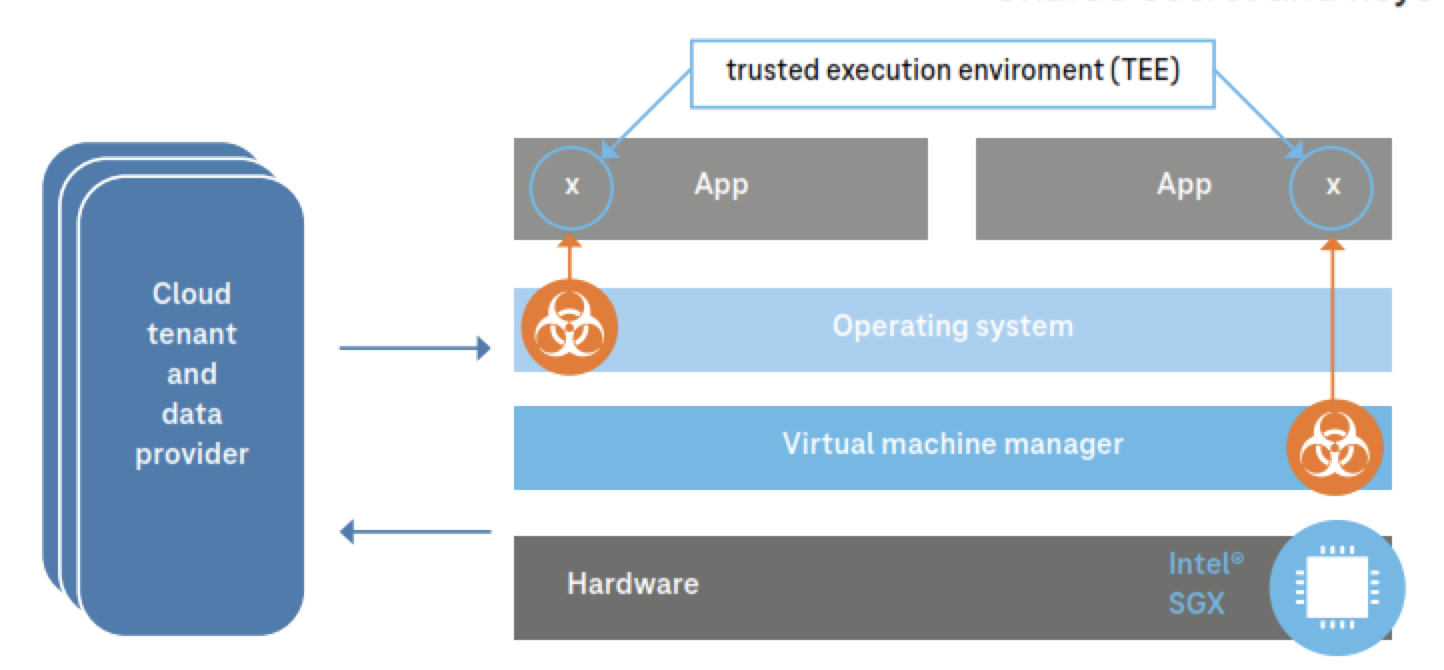

Новая структура, получившая название «конфиденциальные вычисления», предназначена для защиты используемых данных путем изоляции вычислений в аппаратной доверенной среде выполнения (TEE). Во время обработки данные шифруются в памяти и в других местах за пределами ЦП.

Intel SGX позволяет создать надежную среду выполнения - это безопасная область главного процессора, которая гарантирует, что код и данные, загруженные внутри, защищены с точки зрения конфиденциальности и целостности.

Конфиденциальные вычисления продвигаются как поставщиками программного обеспечения, так и оборудования, включая Google, которая недавно объявила о возможности применять их к рабочим нагрузкам контейнеров, Intel также поддерживает TEE для поставщиков облачных услуг, таких как Microsoft Azure, через свои расширения Intel Software Guard Extensions.

Конфиденциальные вычисления требуют совместной ответственности за безопасность. Саймон Джонсон, старший главный инженер Intel по обеспечению безопасности продукции и архитектуре безопасности, сказал, что люди остаются самым слабым звеном.

По словам Джонсона, Intel поддерживает разработчиков в выполнении кода для защиты данных. Между тем, движение за конфиденциальные вычисления происходит из-за требований предприятия к обработке данных независимо от их происхождения, включая конфиденциальную медицинскую информацию, финансовые записи и интеллектуальную собственность.

Джонсон сказал, что поставщик платформы не должен видеть данные. «Вы хотите держать как можно больше людей подальше от ваших вещей».

Intel SGX включает аппаратное шифрование памяти, которое изолирует конкретный код приложения и данные в памяти. Это позволяет коду пользовательского уровня выделять «анклавы» частной памяти, предназначенные для изоляции от процессов, выполняемых с более высокими уровнями привилегий. В результате обеспечивается более детальный контроль и защита для предотвращения таких атак, как атаки холодной загрузки на память в ОЗУ.

Платформа Intel также предназначена для защиты от программных атак, даже если операционная система, драйверы, BIOS или диспетчер виртуальных машин скомпрометированы.

Конфиденциальные вычисления позволят выполнять такие рабочие нагрузки, как аналитика больших наборов данных, не принадлежащих пользователю. Это также позволяет выполнять ключи шифрования ближе к рабочей нагрузке, уменьшая задержку. «Сегодня у нас действительно есть только программное обеспечение, обеспечивающее защиту», - сказал Джонсон. «У нас нет аппаратной защиты в таких средах».

По словам Джонсона, конфиденциальные вычисления будут защищать обработку данных или кода с помощью оборудования и программной экосистемы, представленной мандатом Консорциума конфиденциальных вычислений.

«Простота использования почти всегда повышает безопасность», - отмечает Филлипс из Virtium. Шифрование памяти нажатием кнопки является целью, «тогда как полная безопасность обеспечивается дополнительными функциями», - добавил он.

По его словам, идея состоит не только в том, чтобы зашифровать память, но и в том, чтобы гарантировать полную изоляцию данных для обеспечения безопасной среды. «Конфиденциальные вычисления - это более широкая история, чем просто шифрование памяти».

Это также касается приспособления к неоднородному миру. «Когда данные используются, вы должны обеспечить определенный уровень контроля доступа и продемонстрировать, что вы используете программное обеспечение и что данные находятся в определенной области. Он поднимает все эти вещи вверх по лестнице ».

>> Эта статья была первоначально опубликована на наш дочерний сайт EE Times.

Встроенный

- Роль "нарезки" в 3D-печати

- Роль и обязанности инженера по облачной безопасности

- Постоянная память (ПЗУ)

- Управление безопасностью IIoT

- Cervoz обновляет память DDR4-2666 следующего поколения

- Безопасность промышленного Интернета вещей основывается на аппаратном обеспечении

- Trust Platform предлагает готовую аппаратную безопасность

- Bluetooth MCU повышает безопасность Интернета вещей

- Неразрушающий контроль играет ключевую роль на авиабазе

- Последовательность играет решающую роль в программе обеспечения надежности Ash Grove